Die NIS2/NIS-2-Richtlinie stärkt die Cybersicherheit in wesentlichen Unternehmen und schützt kritische Sektoren vor digitalen Bedrohungen. Du musst ihre Bedeutung verstehen, da sie ab dem 17. Oktober 2024 für etwa 30.000 Unternehmen in Deutschland verbindlich wird. Die Richtlinie umfasst 18 Sektoren, darunter Energie, Transport, Finanzwesen und Gesundheit, die besonders anfällig für Angriffe sind. Durch ihre Einführung kannst du sicherstellen, dass deine Organisation rechtzeitig Sicherheitsmaßnahmen ergreift, um Risiken zu minimieren und die Resilienz zu erhöhen.

Wichtige Erkenntnisse

Ab dem 17. Oktober 2024 gilt die NIS2-Regel für 30.000 Firmen in Deutschland.

Sie betrifft 18 wichtige Bereiche wie Energie, Transport und Gesundheit, die oft Ziel von Cyberangriffen sind.

Firmen müssen Risiken prüfen und Schutzmaßnahmen planen, um sicher zu bleiben.

Sicherheitsprobleme müssen streng gemeldet werden: innerhalb von 24 Stunden.

Die Chefs sind verantwortlich für die Umsetzung und müssen Geld und Zeit bereitstellen.

Mitarbeitende brauchen oft Schulungen, um Cybergefahren besser zu verstehen.

Wer die Regeln nicht einhält, riskiert hohe Strafen und einen schlechten Ruf.

Die Einhaltung der NIS2-Regel macht Firmen sicherer und gibt Vorteile im Wettbewerb.

Was ist die NIS2/NIS-2-Richtlinie?

Definition und Ziele der NIS2-Richtlinie

Die NIS2/NIS-2-Richtlinie ist eine aktualisierte EU-Richtlinie, die im Dezember 2022 veröffentlicht wurde. Sie zielt darauf ab, ein hohes gemeinsames Cybersicherheitsniveau in der Europäischen Union zu gewährleisten. Diese Richtlinie legt klare Anforderungen an die Cybersicherheit für kritische Infrastrukturen fest und erweitert den Anwendungsbereich erheblich im Vergleich zur ursprünglichen NIS-Richtlinie.

Zu den Hauptzielen gehören:

Förderung technischer und organisatorischer Maßnahmen zur Risikobewältigung.

Sicherstellung, dass diese Maßnahmen den Stand der Technik berücksichtigen und verhältnismäßig sind.

Einführung von Mindestanforderungen wie Risikoanalysen, Sicherheitsvorfallmanagement und Cybersicherheitsschulungen.

Mit diesen Zielen möchte die NIS2/NIS-2-Richtlinie die Resilienz von Unternehmen stärken und die Zusammenarbeit zwischen den Mitgliedstaaten verbessern.

Rechtlicher Hintergrund und Einführung

Die rechtliche Grundlage der NIS2/NIS-2-Richtlinie bildet die Richtlinie (EU) 2022/2555. Sie ersetzt die ursprüngliche NIS-Richtlinie von 2016 und fordert die Mitgliedstaaten auf, die neuen Vorgaben bis Oktober 2024 in nationales Recht umzusetzen. Nationale Gesetze sind erforderlich, um die Einhaltung der Richtlinie sicherzustellen und ein einheitliches Cybersicherheitsniveau zu schaffen.

Die Einführung dieser Richtlinie zeigt die wachsende Bedeutung der Cybersicherheit in einer zunehmend digitalisierten Welt. Unternehmen müssen sich frühzeitig auf die neuen Anforderungen vorbereiten, um rechtliche und finanzielle Risiken zu vermeiden.

Unterschiede zur ursprünglichen NIS-Richtlinie

Die NIS2/NIS-2-Richtlinie unterscheidet sich in mehreren Aspekten von ihrer Vorgängerversion. Der Geltungsbereich wurde erheblich erweitert und umfasst nun zusätzliche Sektoren wie Lebensmittelproduktion und Raumfahrt. Die Sicherheitsanforderungen sind präziser formuliert und beinhalten strengere Vorgaben für Schulungen und die Bewertung von Lieferketten.

Ein weiterer wichtiger Unterschied betrifft die Meldepflichten. Unternehmen müssen nun innerhalb von 24 Stunden eine erste Meldung bei Sicherheitsvorfällen abgeben. Weitere Berichte sind innerhalb von 72 Stunden und einem Monat erforderlich. Diese Änderungen verdeutlichen die gestiegenen Anforderungen an Unternehmen, um die Cybersicherheit zu gewährleisten.

Wer ist von der NIS2/NIS-2-Richtlinie betroffen?

Wesentliche und wichtige Einrichtungen

Die NIS2/NIS-2-Richtlinie betrifft sowohl wesentliche als auch wichtige Einrichtungen. Wesentliche Einrichtungen umfassen Organisationen, deren Dienstleistungen für die Gesellschaft unverzichtbar sind. Dazu gehören beispielsweise Energieversorger, Krankenhäuser und Finanzinstitute. Wichtige Einrichtungen hingegen sind Unternehmen, die zwar nicht direkt als kritisch gelten, jedoch eine bedeutende Rolle in der Wirtschaft oder Infrastruktur spielen. Beispiele hierfür sind IT-Dienstleister oder Unternehmen aus der Lebensmittelproduktion.

Du solltest prüfen, ob dein Unternehmen in eine dieser Kategorien fällt. Die Einstufung hängt von der Bedeutung deiner Dienstleistungen und der potenziellen Auswirkung eines Ausfalls auf die Gesellschaft ab.

Betroffene Sektoren und Branchen

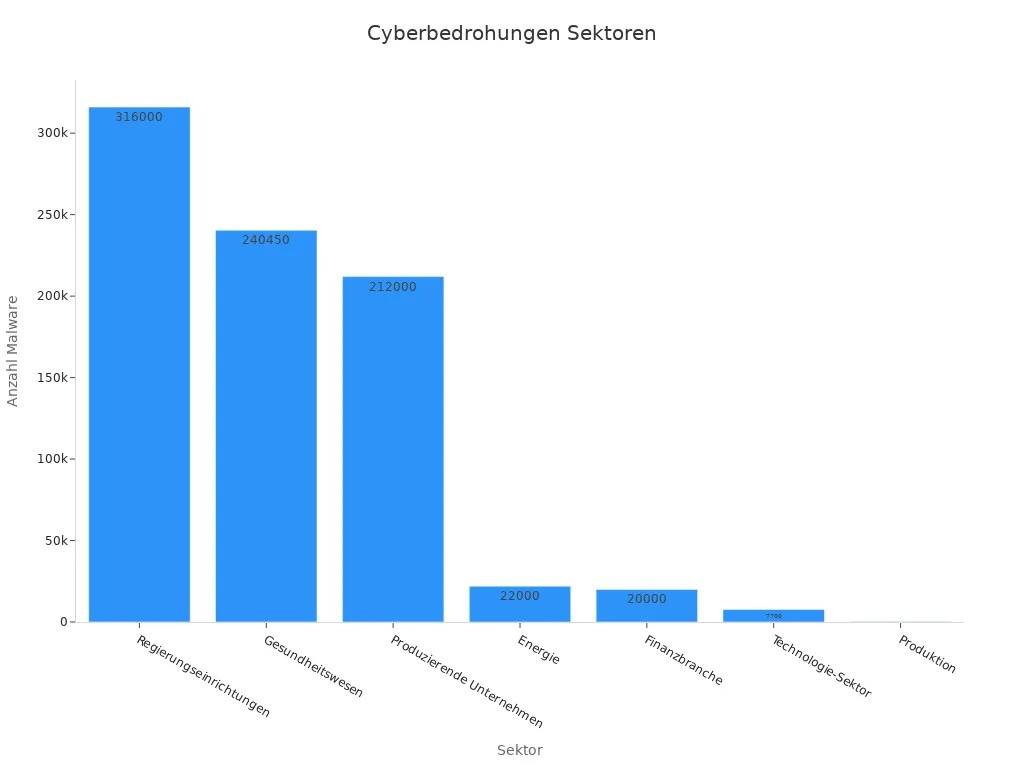

Die Richtlinie deckt 18 Sektoren ab, die als besonders anfällig für Cyberbedrohungen gelten. Dazu zählen unter anderem Energie, Transport, Gesundheitswesen, Finanzwesen und die Produktion. Statistiken zeigen, dass Regierungseinrichtungen mit 302.000 Malware-Kampagnen am stärksten betroffen sind, gefolgt vom Gesundheitswesen mit 228.000 Angriffen. Auch produzierende Unternehmen und die Energiebranche stehen im Fokus von Cyberkriminellen.

Wenn dein Unternehmen in einem dieser Sektoren tätig ist, solltest du dich auf die Anforderungen der NIS2/NIS-2-Richtlinie vorbereiten. Die Bedrohungslage zeigt, wie wichtig es ist, frühzeitig Maßnahmen zur Cybersicherheit zu ergreifen.

Kriterien für die Einstufung als betroffenes Unternehmen

Die Einstufung als betroffenes Unternehmen erfolgt anhand klarer Kriterien. Neben der Zugehörigkeit zu einem der relevanten Sektoren spielen auch quantitative Faktoren eine Rolle. Unternehmen mit mehr als 50 Mitarbeitenden oder einem Jahresumsatz von über 10 Millionen Euro fallen unter die Richtlinie. Die folgende Tabelle fasst die Kriterien zusammen:

Zusätzlich solltest du die Anzahl der Mitarbeitenden, den Jahresumsatz und die Jahresbilanzsumme deines Unternehmens überprüfen. Diese Faktoren bestimmen, ob du die Anforderungen der NIS2/NIS-2-Richtlinie erfüllen musst. Eine frühzeitige Analyse hilft dir, rechtliche und finanzielle Risiken zu vermeiden.

Wesentliche Anforderungen der NIS2/NIS-2-Richtlinie

Risikomanagement und Sicherheitsmaßnahmen

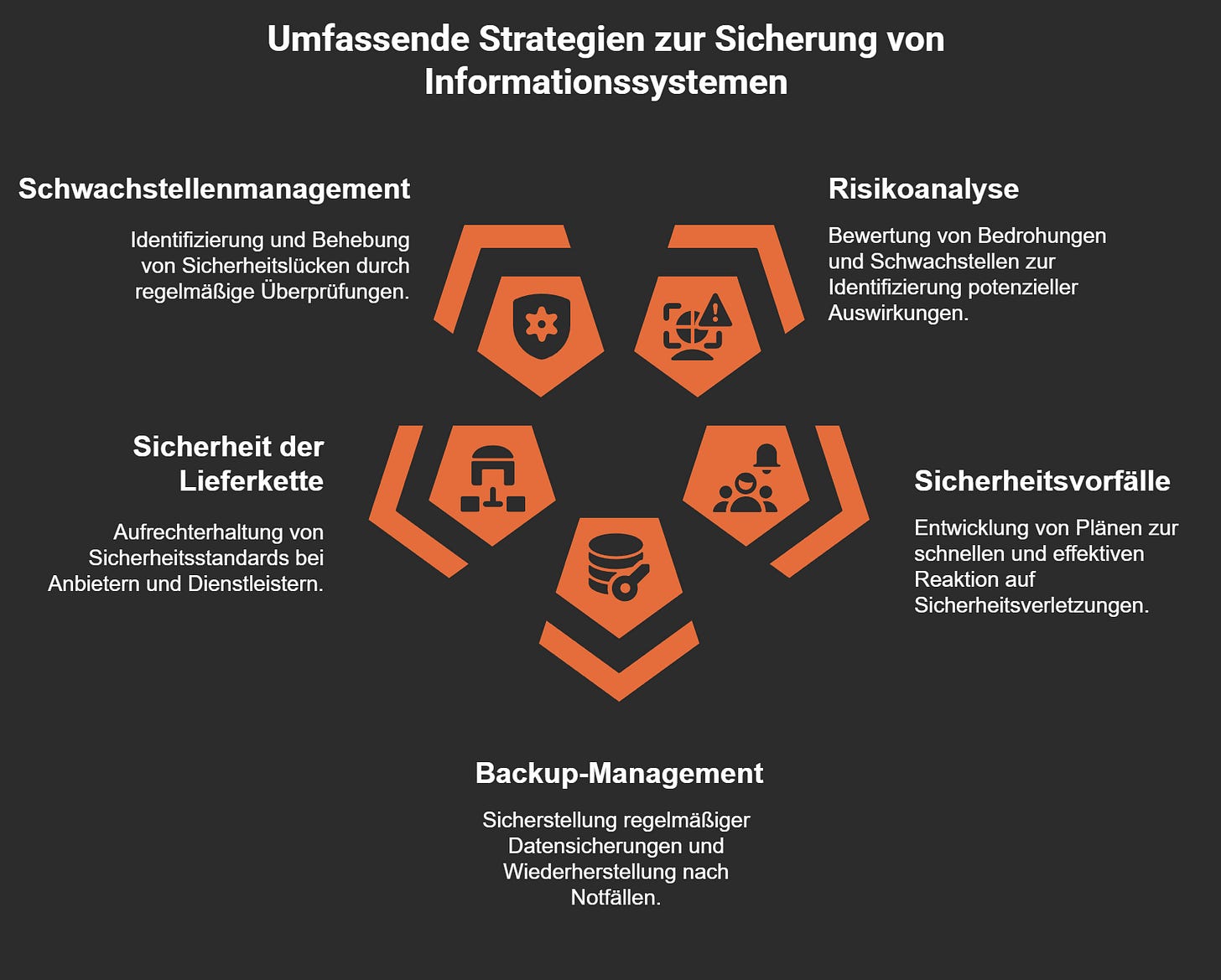

Die NIS2/NIS-2-Richtlinie fordert von Unternehmen die Einführung eines umfassenden Risikomanagements. Du musst Risiken systematisch analysieren und geeignete Sicherheitsmaßnahmen implementieren, um die Integrität deiner Informationssysteme zu gewährleisten. Dazu gehören regelmäßige Risikoanalysen, die Identifikation potenzieller Schwachstellen und die Entwicklung von Strategien zur Risikominderung.

Ein weiterer zentraler Aspekt ist das Backup-Management. Du solltest sicherstellen, dass alle kritischen Daten regelmäßig gesichert werden, um den Betrieb auch im Falle eines Cyberangriffs aufrechtzuerhalten. Die Sicherheit der Lieferkette spielt ebenfalls eine entscheidende Rolle. Du musst sicherstellen, dass auch deine Partner und Dienstleister den Sicherheitsstandards entsprechen.

Die folgende Tabelle fasst die Kernanforderungen zusammen:

Diese Maßnahmen helfen dir, die Resilienz deines Unternehmens zu stärken und die Anforderungen der NIS2/NIS-2-Richtlinie zu erfüllen.

Meldepflichten bei IT-Sicherheitsvorfällen

Die NIS2/NIS-2-Richtlinie legt strenge Meldepflichten für IT-Sicherheitsvorfälle fest. Du bist verpflichtet, einen Vorfall innerhalb von 24 Stunden nach dessen Entdeckung zu melden. Innerhalb von 72 Stunden musst du einen detaillierten Bericht einreichen, der die Art des Vorfalls, die betroffenen Systeme und die ergriffenen Maßnahmen beschreibt.

Diese Meldepflichten sollen sicherstellen, dass Sicherheitsvorfälle schnell erkannt und behoben werden. Sie fördern auch die Zusammenarbeit zwischen Unternehmen und Behörden, um die Cybersicherheit auf nationaler und europäischer Ebene zu verbessern.

Verantwortung der Geschäftsführung

Die Geschäftsführung trägt eine zentrale Verantwortung bei der Umsetzung der NIS2/NIS-2-Richtlinie. Du musst sicherstellen, dass dein Unternehmen die erforderlichen technischen und organisatorischen Maßnahmen ergreift. Dazu gehört auch, dass du die notwendigen Ressourcen bereitstellst und die Einhaltung der Richtlinie überwachen lässt.

Ein weiterer wichtiger Punkt ist die Sensibilisierung der Mitarbeitenden. Du solltest regelmäßige Schulungen organisieren, um das Bewusstsein für Cybersicherheitsrisiken zu schärfen. Die Geschäftsführung muss außerdem sicherstellen, dass alle Prozesse dokumentiert und regelmäßig überprüft werden.

Die Einhaltung dieser Anforderungen schützt nicht nur dein Unternehmen vor rechtlichen Konsequenzen, sondern stärkt auch das Vertrauen deiner Kunden und Partner.

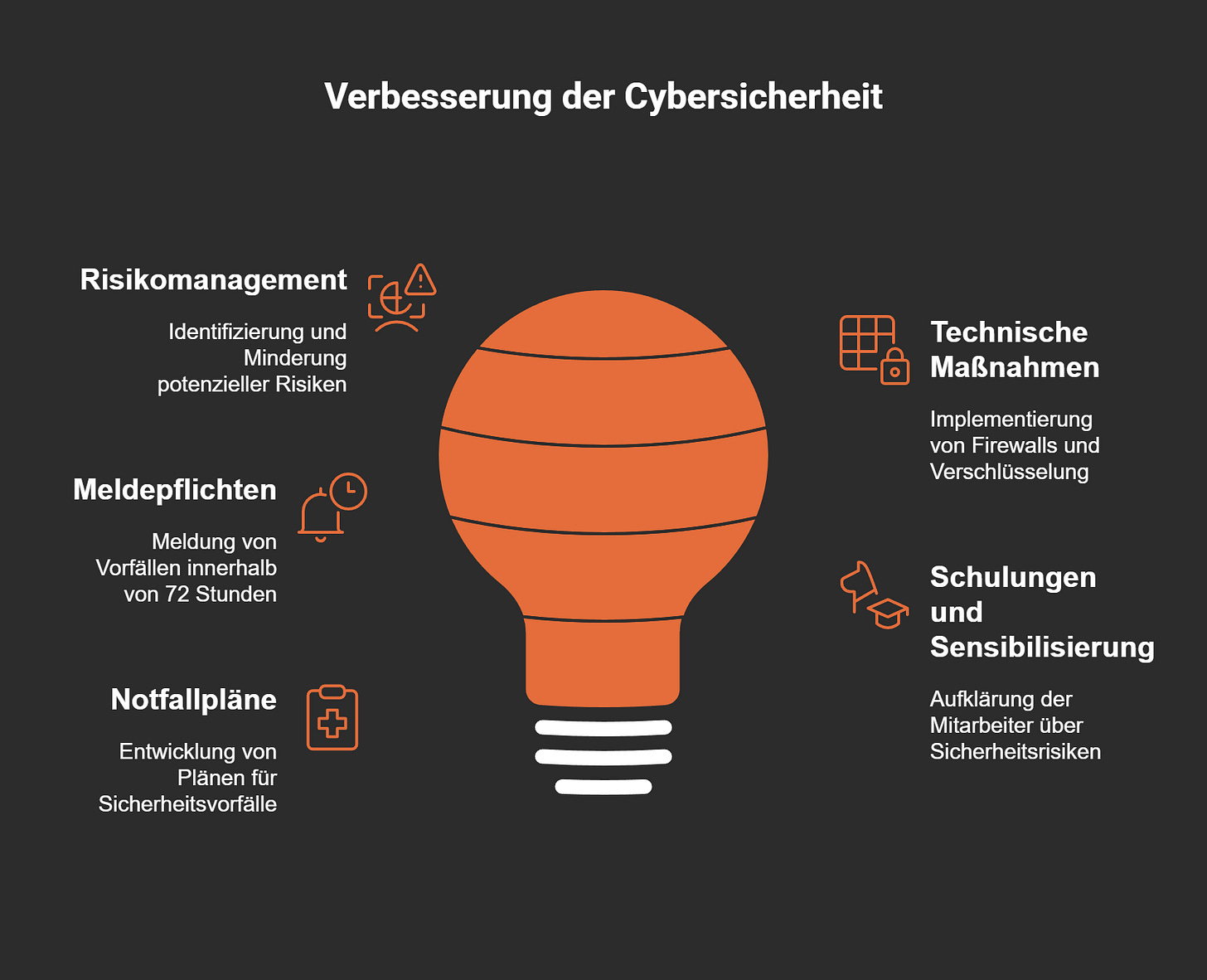

Technische und organisatorische Maßnahmen

Die NIS2/NIS-2-Richtlinie verlangt von Unternehmen die Umsetzung technischer und organisatorischer Maßnahmen, um ein hohes Cybersicherheitsniveau zu gewährleisten. Diese Maßnahmen dienen dazu, IT-Systeme, Daten und Prozesse vor unbefugtem Zugriff und potenziellen Angriffen zu schützen. Du solltest sicherstellen, dass dein Unternehmen sowohl technische als auch organisatorische Sicherheitsvorkehrungen implementiert, die den aktuellen Standards entsprechen.

Technische Maßnahmen

Technische Maßnahmen bilden die Grundlage für den Schutz deiner IT-Infrastruktur. Sie umfassen Technologien und Systeme, die Angriffe abwehren und die Integrität deiner Daten sicherstellen. Zu den empfohlenen Maßnahmen gehören:

Entwicklung und Umsetzung eines IT-Sicherheitskonzepts, das auf die spezifischen Anforderungen deines Unternehmens zugeschnitten ist.

Schutz vor Ransomware durch den Einsatz fortschrittlicher Sicherheitslösungen wie Firewalls, Intrusion-Detection-Systemen und Anti-Malware-Software.

Regelmäßige Datensicherungen, um Datenverluste zu vermeiden und die Wiederherstellung nach einem Vorfall zu ermöglichen.

Nutzung von Kryptographie und Verschlüsselungstechnologien, um sensible Daten vor unbefugtem Zugriff zu schützen.

Die Implementierung eines Informationssicherheits-Managementsystems (ISMS) nach ISO 27001 bietet dir eine strukturierte Herangehensweise an die Cybersicherheit. Es hilft dir, Risiken zu identifizieren, Sicherheitsmaßnahmen zu planen und deren Wirksamkeit regelmäßig zu überprüfen.

Organisatorische Maßnahmen

Organisatorische Maßnahmen ergänzen die technischen Vorkehrungen, indem sie klare Prozesse und Verantwortlichkeiten innerhalb deines Unternehmens definieren. Diese Maßnahmen fördern eine strukturierte und koordinierte Herangehensweise an die Cybersicherheit. Du solltest folgende Schritte in Betracht ziehen:

Erstellung eines Datenschutzkonzepts, das ein angemessenes Datenschutzniveau vor der Verarbeitung von Daten sicherstellt.

Integration des Datenschutzes in alle Verarbeitungstätigkeiten und Berücksichtigung des Datenschutzes von der Entwurfsphase bis zum gesamten Lebenszyklus eines Systems.

Durchführung regelmäßiger Schulungen für Mitarbeitende, um das Bewusstsein für Cybersicherheitsrisiken zu stärken und die Einhaltung von Sicherheitsrichtlinien zu fördern.

Definition von Prozessen für das Schwachstellenmanagement, um Sicherheitslücken frühzeitig zu erkennen und zu beheben.

Ein weiterer wichtiger Aspekt ist die Zusammenarbeit mit Partnern und Dienstleistern. Du solltest sicherstellen, dass auch externe Akteure die Sicherheitsstandards deines Unternehmens einhalten. Dies minimiert Risiken entlang der Lieferkette und stärkt die Gesamtresilienz.

Fazit

Die Kombination aus technischen und organisatorischen Maßnahmen ist entscheidend, um die Anforderungen der NIS2/NIS-2-Richtlinie zu erfüllen. Indem du diese Maßnahmen umsetzt, schützt du nicht nur dein Unternehmen vor Cyberbedrohungen, sondern stärkst auch das Vertrauen deiner Kunden und Partner. Eine frühzeitige Planung und Umsetzung dieser Sicherheitsvorkehrungen hilft dir, rechtliche und finanzielle Risiken zu vermeiden.

Umsetzung der NIS2/NIS-2-Richtlinie in Unternehmen

Entwicklung eines Cybersicherheitsplans

Um die NIS2/NIS-2-Richtlinie erfolgreich umzusetzen, musst du einen umfassenden Cybersicherheitsplan entwickeln. Dieser Plan sollte alle Aspekte der Cybersicherheit abdecken, von der Risikoanalyse bis zur Implementierung technischer Maßnahmen. Ein strukturierter Ansatz hilft dir, potenzielle Bedrohungen zu identifizieren und geeignete Schutzmaßnahmen zu ergreifen.

Tipp: Ein gut durchdachter Cybersicherheitsplan stärkt nicht nur die Sicherheit deines Unternehmens, sondern erhöht auch das Vertrauen deiner Kunden und Partner.

Hier sind einige bewährte Strategien, die du in deinen Plan integrieren kannst:

Schulungen und Sensibilisierung der Mitarbeiter

Die Schulung und Sensibilisierung deiner Mitarbeiter ist ein wesentlicher Bestandteil der Cybersicherheit. Studien zeigen, dass rund 30% der deutschen Arbeitnehmer im Bereich IT-Sicherheit nicht kompetent sind. Dies unterstreicht die Dringlichkeit von Schulungen. Du solltest regelmäßige Schulungen organisieren, um das Wissen und die Fähigkeiten deiner Mitarbeiter zu verbessern.

30% der Befragten geben an, wenig Wissen über Cybersecurity zu haben.

64% der Mitarbeiter in deutschen Unternehmen setzen ihren Betrieb bewusst Risiken aus.

Eine umfassende Cybersicherheitskultur fördert die gemeinsame Verantwortung aller Mitarbeitenden und verbessert die Früherkennung von Bedrohungen. Indem du in Schulungen investierst, stellst du sicher, dass deine Mitarbeiter über das nötige Know-how verfügen, um Cyberbedrohungen zu begegnen.

Lieferkettenmanagement und Zusammenarbeit mit Partnern

Ein effektives Lieferkettenmanagement ist entscheidend, um die Anforderungen der NIS2/NIS-2-Richtlinie zu erfüllen. Du musst sicherstellen, dass auch deine Partner und Dienstleister die Sicherheitsstandards deines Unternehmens einhalten. Dies minimiert Risiken entlang der Lieferkette und stärkt die Gesamtresilienz.

Hinweis: Die Zusammenarbeit mit Partnern sollte auf klar definierten Sicherheitsanforderungen basieren, um ein hohes Maß an Cybersicherheit zu gewährleisten.

Durch die Implementierung eines Sicherheitsinformationssystems (SIEM) kannst du Bedrohungen in Echtzeit überwachen und schnell auf Sicherheitsvorfälle reagieren. Regelmäßige Sicherheitsüberprüfungen und Audits helfen dir, die Einhaltung der NIS2/NIS-2-Richtlinie sicherzustellen.

Einsatz von Technologien zur Bedrohungserkennung

Technologien zur Bedrohungserkennung spielen eine zentrale Rolle bei der Umsetzung der NIS2/NIS-2-Richtlinie. Sie ermöglichen es dir, potenzielle Cyberangriffe frühzeitig zu erkennen und darauf zu reagieren. Durch den Einsatz moderner Lösungen kannst du die Sicherheit deiner IT-Infrastruktur erheblich verbessern und die Resilienz deines Unternehmens stärken.

Vorteile moderner Bedrohungserkennungstechnologien

Moderne Technologien zur Bedrohungserkennung bieten dir zahlreiche Vorteile, die über herkömmliche Sicherheitsmaßnahmen hinausgehen. Zu den wichtigsten zählen:

Erkennung unbekannter Bedrohungen: Algorithmen identifizieren neue, bisher unbekannte Angriffsvektoren, die traditionelle Systeme möglicherweise übersehen.

Anpassungsfähigkeit: Systeme lernen kontinuierlich und passen sich an neue Bedrohungslandschaften an.

Reduzierte Fehlalarme: Präzisere Analysen verringern die Anzahl der Fehlalarme, sodass du dich auf echte Bedrohungen konzentrieren kannst.

Schnellere Reaktionszeiten: Echtzeit-Erkennung ermöglicht dir, schneller auf potenzielle Angriffe zu reagieren.

Skalierbarkeit: Machine-Learning-gestützte Lösungen wachsen mit deinem Netzwerk und Datenverkehr mit, ohne an Effektivität zu verlieren.

Wichtige Leistungsindikatoren für Bedrohungserkennung

Um die Effektivität der eingesetzten Technologien zu bewerten, solltest du auf bestimmte Leistungsindikatoren achten. Diese helfen dir, die Qualität deiner Sicherheitsmaßnahmen zu messen:

Anzahl der erkannten Bedrohungen: Ein hoher Wert zeigt, dass dein System effektiv arbeitet.

Reaktionszeiten auf Vorfälle: Kürzere Zeiten bedeuten, dass Bedrohungen schneller neutralisiert werden.

Prozentsatz der Einhaltung von Branchenvorschriften: Dieser Indikator zeigt, wie gut dein Unternehmen regulatorische Anforderungen erfüllt.

Technologien, die du einsetzen solltest

Die Auswahl der richtigen Technologien ist entscheidend, um ein hohes Maß an Cybersicherheit zu gewährleisten. Hier sind einige der effektivsten Lösungen:

Intrusion Detection Systems (IDS): Diese Systeme überwachen den Netzwerkverkehr und erkennen verdächtige Aktivitäten.

Security Information and Event Management (SIEM): SIEM-Lösungen sammeln und analysieren Sicherheitsdaten in Echtzeit, um Bedrohungen zu identifizieren.

Künstliche Intelligenz (KI) und Machine Learning (ML): KI-gestützte Systeme lernen aus früheren Angriffen und verbessern kontinuierlich ihre Erkennungsfähigkeiten.

Endpoint Detection and Response (EDR): Diese Tools schützen Endgeräte wie Laptops und Smartphones vor Angriffen.

Threat Intelligence Plattformen: Sie liefern dir aktuelle Informationen über neue Bedrohungen und helfen dir, proaktiv zu handeln.

Fazit

Der Einsatz moderner Technologien zur Bedrohungserkennung ist ein unverzichtbarer Bestandteil der Cybersicherheitsstrategie deines Unternehmens. Sie ermöglichen dir nicht nur die Einhaltung der NIS2/NIS-2-Richtlinie, sondern schützen auch deine IT-Systeme vor immer komplexeren Bedrohungen. Indem du auf leistungsstarke Lösungen setzt, kannst du die Sicherheit deines Unternehmens nachhaltig verbessern und das Vertrauen deiner Kunden stärken.

Folgen bei Nichtbeachtung der NIS2/NIS-2-Richtlinie

Sanktionen und Bußgelder

Die Nichteinhaltung der NIS2/NIS-2-Richtlinie kann erhebliche finanzielle und rechtliche Konsequenzen für dein Unternehmen haben. Behörden verhängen hohe Geldbußen, die sich nach der Schwere des Verstoßes richten. Wiederholte Verstöße können sogar zur Suspendierung deiner Geschäftstätigkeit führen.

Hinweis: Die Höhe der Geldbußen variiert je nach Art und Umfang des Verstoßes. Unternehmen, die keine angemessenen Sicherheitsmaßnahmen ergreifen, riskieren nicht nur finanzielle Verluste, sondern auch rechtliche Konsequenzen.

Einige Unternehmen unterschätzen die Auswirkungen von Nonkonformität. Studien zeigen, dass 42 Prozent der Befragten glauben, die Konsequenzen seien unzureichend. Diese Fehleinschätzung kann zu schwerwiegenden Problemen führen, insbesondere wenn kritische Sicherheitsvorfälle auftreten.

Reputationsschäden und wirtschaftliche Konsequenzen

Die Folgen von Nonkonformität gehen über Geldbußen hinaus. Sicherheitsvorfälle, die durch mangelnde Einhaltung der Richtlinie entstehen, können das Vertrauen deiner Kunden und Partner erheblich beeinträchtigen. Ein Unternehmen, das wiederholt Opfer von Cyberangriffen wird, verliert seine Glaubwürdigkeit und Reputation.

44 Prozent der Unternehmen berichten von mehr als drei Cybervorfällen.

65 Prozent dieser Vorfälle werden als „höchst kritisch“ eingestuft.

Diese Zahlen verdeutlichen, wie wichtig es ist, die Anforderungen der NIS2/NIS-2-Richtlinie ernst zu nehmen. Wirtschaftliche Konsequenzen wie Umsatzverluste und Vertragskündigungen sind häufige Folgen von Reputationsschäden. Du solltest sicherstellen, dass dein Unternehmen proaktiv handelt, um solche Risiken zu minimieren.

Beispiele aus der Praxis

Praxisbeispiele aus der Industrie zeigen, wie schwerwiegend die Auswirkungen von Nonkonformität sein können. Ein führendes Unternehmen in der IT-Branche hat vertragliche Strafen für Sicherheitsverletzungen eingeführt, die auf NIS2-Nonkonformität zurückzuführen sind. Diese Strafen können erhebliche finanzielle Belastungen für betroffene Unternehmen bedeuten.

Ein Hersteller von industriellen Steuerungssystemen hat Subdienstleister für Sicherheitslücken in der Software verantwortlich gemacht. Bei Nichteinhaltung der NIS2-Richtlinie drohen diesen Subdienstleistern finanzielle Sanktionen. Solche Maßnahmen unterstreichen die Bedeutung einer engen Zusammenarbeit zwischen Unternehmen und ihren Partnern, um die Anforderungen der Richtlinie zu erfüllen.

Tipp: Lerne aus diesen Beispielen und stelle sicher, dass dein Unternehmen die Sicherheitsstandards einhält. Eine frühzeitige Vorbereitung schützt dich vor rechtlichen und finanziellen Risiken.

Vorteile der Einhaltung der NIS2/NIS-2-Richtlinie

Verbesserte Cybersicherheit und Resilienz

Die Einhaltung der NIS2/NIS-2-Richtlinie stärkt die Cybersicherheit deines Unternehmens erheblich. Du kannst Risiken frühzeitig erkennen und gezielt Maßnahmen ergreifen, um Angriffe abzuwehren. Studien zeigen, dass 90 % der Sicherheitsvorfälle, die Unternehmen betreffen, durch die Umsetzung der Richtlinie hätten verhindert werden können. Nur 43 % der IT-Entscheider glauben jedoch, dass die Richtlinie signifikante Verbesserungen bringt. Diese Diskrepanz verdeutlicht, wie wichtig es ist, die Anforderungen ernst zu nehmen.

Ein weiterer Vorteil liegt in der erhöhten Resilienz. Unternehmen, die die Richtlinie umsetzen, sind besser auf Cyberangriffe vorbereitet und können schneller auf Vorfälle reagieren. Dies reduziert nicht nur die Ausfallzeiten, sondern schützt auch sensible Daten und Systeme. Die Richtlinie fordert dich auf, regelmäßige Risikoanalysen durchzuführen und Sicherheitsmaßnahmen zu implementieren, die den aktuellen Standards entsprechen.

Hinweis: Eine starke Cybersicherheitsstrategie schützt nicht nur dein Unternehmen, sondern stärkt auch das Vertrauen deiner Kunden und Partner.

Wettbewerbsvorteile durch Compliance

Die Einhaltung der NIS2/NIS-2-Richtlinie verschafft dir einen klaren Wettbewerbsvorteil. Unternehmen, die frühzeitig auf Compliance setzen, positionieren sich als vertrauenswürdige Partner in ihrer Branche. Beispiele aus der Praxis zeigen, dass Nachhaltigkeit und Compliance nicht nur gesetzliche Anforderungen erfüllen, sondern auch die Marktposition stärken. Vaude, ein führendes Unternehmen, hat durch die Implementierung von Nachhaltigkeitsstrategien zahlreiche Preise gewonnen und sich von der Konkurrenz abgehoben.

Ein starkes kartellrechtliches Rahmenwerk, wie es Dr. Vera Rödel beschreibt, trägt ebenfalls zur Stabilität und Wettbewerbsfähigkeit eines Unternehmens bei. Indem du die Anforderungen der Richtlinie erfüllst, sicherst du dir langfristig die Loyalität deiner Kunden und Partner. Dies schafft nicht nur Vertrauen, sondern erhöht auch die Attraktivität deines Unternehmens für potenzielle Investoren.

Tipp: Compliance ist nicht nur eine gesetzliche Verpflichtung, sondern auch eine Chance, dich von der Konkurrenz abzuheben.

Schutz vor rechtlichen und finanziellen Risiken

Die Nichteinhaltung der NIS2/NIS-2-Richtlinie kann schwerwiegende rechtliche und finanzielle Konsequenzen haben. Du riskierst hohe Geldstrafen, die bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes betragen können. Die folgende Tabelle zeigt die möglichen Strafen im Detail:

Neben finanziellen Sanktionen drohen dir auch der Verlust von Kunden und Geschäftsmöglichkeiten. Sicherheitsvorfälle, die durch mangelnde Compliance entstehen, können das Vertrauen deiner Kunden erheblich beeinträchtigen. Du solltest daher sicherstellen, dass dein Unternehmen alle Anforderungen der Richtlinie erfüllt, um rechtliche und finanzielle Risiken zu minimieren.

Hinweis: Die Einhaltung der NIS2/NIS-2-Richtlinie schützt nicht nur vor Strafen, sondern stärkt auch die Reputation deines Unternehmens.

Die NIS2-Richtlinie bietet dir klare Vorgaben, um Cybersicherheitsrisiken zu minimieren und die Resilienz deines Unternehmens zu stärken. Sie fordert einen risikobasierten Ansatz, der regelmäßige Evaluierungen und Anpassungen deiner Sicherheitsmaßnahmen beinhaltet. Frühzeitige Vorbereitung ist entscheidend, da Unternehmen, die die Standards einhalten, bei Cyberangriffen 70 % weniger Schaden erleiden.

Praktische Empfehlungen:

Entwickle einen Cybersicherheitsplan, der alle Anforderungen abdeckt.

Führe regelmäßige Schulungen durch, um das Bewusstsein deiner Mitarbeitenden zu stärken.

Überprüfe deine Lieferketten und stelle sicher, dass Partner die Sicherheitsstandards einhalten.

Tipp: Nutze die Gelegenheit, durch erhöhte Sicherheitsstandards deine Marktposition zu verbessern.

FAQ

Was ist die NIS2/NIS-2-Richtlinie und warum ist sie wichtig?

Die NIS2/NIS-2-Richtlinie ist eine EU-Vorgabe zur Verbesserung der Cybersicherheit. Sie schützt kritische Sektoren vor digitalen Bedrohungen und stärkt die Resilienz von Unternehmen. Du solltest sie beachten, da sie ab Oktober 2024 verbindlich wird.

Welche Unternehmen sind von der NIS2/NIS-2-Richtlinie betroffen?

Die Richtlinie gilt für wesentliche und wichtige Einrichtungen. Unternehmen mit mehr als 50 Mitarbeitenden oder einem Jahresumsatz über 10 Millionen Euro fallen unter die Vorgaben. Du solltest prüfen, ob dein Unternehmen dazugehört.

Welche Strafen drohen bei Nichteinhaltung der NIS2/NIS-2-Richtlinie?

Bei Verstößen gegen die Richtlinie drohen Geldbußen von bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes. Du riskierst zudem Reputationsschäden und wirtschaftliche Verluste.

Wie kannst du die Anforderungen der NIS2/NIS-2-Richtlinie umsetzen?

Du solltest einen Cybersicherheitsplan entwickeln, Mitarbeitende schulen und technische sowie organisatorische Maßnahmen implementieren. Die Zusammenarbeit mit Partnern und Lieferanten ist ebenfalls entscheidend.

Welche Vorteile bietet die Einhaltung der NIS2/NIS-2-Richtlinie?

Die Einhaltung verbessert die Cybersicherheit, erhöht die Resilienz und stärkt das Vertrauen deiner Kunden. Du sicherst dir Wettbewerbsvorteile und schützt dein Unternehmen vor rechtlichen und finanziellen Risiken.

Welche Sektoren sind besonders betroffen?

Die Richtlinie betrifft 18 Sektoren, darunter Energie, Transport, Gesundheitswesen und Finanzwesen. Du solltest dich vorbereiten, wenn dein Unternehmen in einem dieser Bereiche tätig ist.

Wie kannst du Sicherheitsvorfälle melden?

Du musst Vorfälle innerhalb von 24 Stunden melden und einen detaillierten Bericht innerhalb von 72 Stunden einreichen. Diese Vorgaben fördern schnelle Reaktionen und Zusammenarbeit mit Behörden.

Welche Technologien helfen bei der Umsetzung der NIS2/NIS-2-Richtlinie?

Du kannst Intrusion Detection Systems, SIEM-Lösungen und Endpoint Detection Tools einsetzen. Diese Technologien verbessern die Bedrohungserkennung und schützen deine IT-Infrastruktur.

Was ist die NIS2/NIS-2-Richtlinie des BSI?

Die NIS2/NIS-2-Richtlinie des BSI ist eine neue Richtlinie der Europäischen Union, die darauf abzielt, die Cybersicherheit in der gesamten EU zu stärken, insbesondere in Bezug auf kritische Infrastrukturen und wesentliche Unternehmen.

Wer ist von der NIS-2-Richtlinie betroffen?

Betroffen sind Unternehmen und Organisationen, die als besonders wichtige Einrichtungen gelten, sowie Betreiber kritischer Infrastrukturen, die Netz- und Informationssysteme betreiben.

Welche Maßnahmen sind im Rahmen der NIS-2-Richtlinie vorgesehen?

Die NIS-2-Richtlinie sieht Risikomanagementmaßnahmen vor, die Unternehmen implementieren müssen, um ein hohes gemeinsames Sicherheitsniveau in der Union zu gewährleisten. Dazu gehören auch Incident Response-Pläne und regelmäßige Sicherheitsüberprüfungen.

Wie erfolgt die Umsetzung der NIS-2-Richtlinie in Deutschland?

Die Umsetzung der NIS-2-Richtlinie in Deutschland erfolgt durch das NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz, das von der Bundesregierung erarbeitet wird, um die Anforderungen der neuen Richtlinie in nationales Recht umzusetzen.

Welche Rolle spielt die Aufsicht in Bezug auf die NIS-2-Richtlinie?

Die Aufsicht wird durch nationale Aufsichtsbehörden durchgeführt, die dafür verantwortlich sind, die Einhaltung der NIS-2-Richtlinie zu überwachen und sicherzustellen, dass die Unternehmen die erforderlichen Sicherheitsmaßnahmen implementieren.

Was sind kritische Infrastrukturen und wie sind sie von der NIS-2-Richtlinie betroffen?

Kritische Infrastrukturen sind Einrichtungen und Systeme, die für das Funktionieren der Gesellschaft unerlässlich sind, wie Energieversorgung, Wasserversorgung und Gesundheitswesen. Sie sind besonders wichtig für die NIS-2-Richtlinie und müssen zusätzliche Sicherheitsmaßnahmen ergreifen.

Welche Fristen sind mit der Umsetzung der NIS-2-Richtlinie verbunden?

Die Fristen für die Umsetzung der NIS-2-Richtlinie sind bis zum Jahr 2025 vorgesehen, wobei die Mitgliedstaaten verpflichtet sind, die Richtlinie bis zu diesem Datum in nationales Recht umzusetzen.

Wie wird die Cybersicherheit in der NIS-2-Richtlinie gestärkt?

Die Cybersicherheitsstärkung erfolgt durch die Einführung strengerer Anforderungen an Risikomanagementmaßnahmen, die Förderung der Zusammenarbeit zwischen den Mitgliedstaaten und die Schaffung eines gemeinsamen Cybersicherheitsniveaus in der gesamten EU.