Evil Corp zählt zu den berüchtigtsten Cybercrime-Gruppen weltweit. Diese Organisation hat sich durch ihre hochentwickelten Angriffsmethoden einen Namen gemacht. Sie nutzt Malware wie Dridex und WastedLocker, um Unternehmen und Banken gezielt zu schädigen. Dabei entstehen finanzielle Verluste in Millionenhöhe. Evil Corp agiert nicht nur als kriminelle Gruppe, sondern als ein strategischer Akteur in der globalen Cyberkriminalität. Ihre Aktivitäten zeigen, wie stark organisierte Cyberangriffe die digitale Sicherheit weltweit bedrohen.

Tiktok failed to load.

Tiktok failed to load.Enable 3rd party cookies or use another browser

Wichtige Erkenntnisse

Evil Corp ist eine gefährliche Gruppe, die Firmen angreift. Sie nutzen Schadsoftware wie Dridex und WastedLocker.

Die Gruppe täuscht Menschen mit Tricks wie Social Engineering. Oft senden sie E-Mails mit schädlichen Anhängen.

Firmen sollten ihre Software oft aktualisieren. Mitarbeitende müssen lernen, Phishing-Angriffe zu erkennen.

Zwei-Faktor-Authentifizierung (2FA) macht Konten sicherer. Es schützt vor fremdem Zugriff.

Länder müssen zusammenarbeiten, um Cyberkriminalität zu stoppen. So können kriminelle Gruppen zerschlagen werden.

Hintergrund zu Evil Corp

Ursprung und Geschichte von Evil Corp

Evil Corp entstand in den frühen 2000er Jahren und entwickelte sich schnell zu einer der gefährlichsten Cybercrime-Organisationen weltweit. Die Gruppe begann mit kleineren Angriffen, die sich auf die Manipulation von Bankdaten konzentrierten. Mit der Einführung des Trojaners Zeus im Jahr 2009 erreichte Evil Corp eine neue Ebene der Raffinesse. Dieser Trojaner ermöglichte es den Angreifern, gezielt Bankkonten zu plündern und Millionen von Dollar zu stehlen.

Die Organisation wuchs durch ihre Fähigkeit, sich an neue Technologien anzupassen. Ihre Mitglieder entwickelten immer komplexere Malware, die nicht nur Daten stahl, sondern auch Unternehmen lahmlegte. Evil Corp agierte wie ein Unternehmen, mit klaren Strukturen und einer strategischen Ausrichtung. Ihre Angriffe richteten sich vor allem gegen westliche Länder, insbesondere die USA und Großbritannien.

Hinweis: Die Geschichte von Evil Corp zeigt, wie Cyberkriminalität von einer losen Gruppe zu einer hochorganisierten Struktur werden kann.

Maksim Jakubetz und seine Rolle

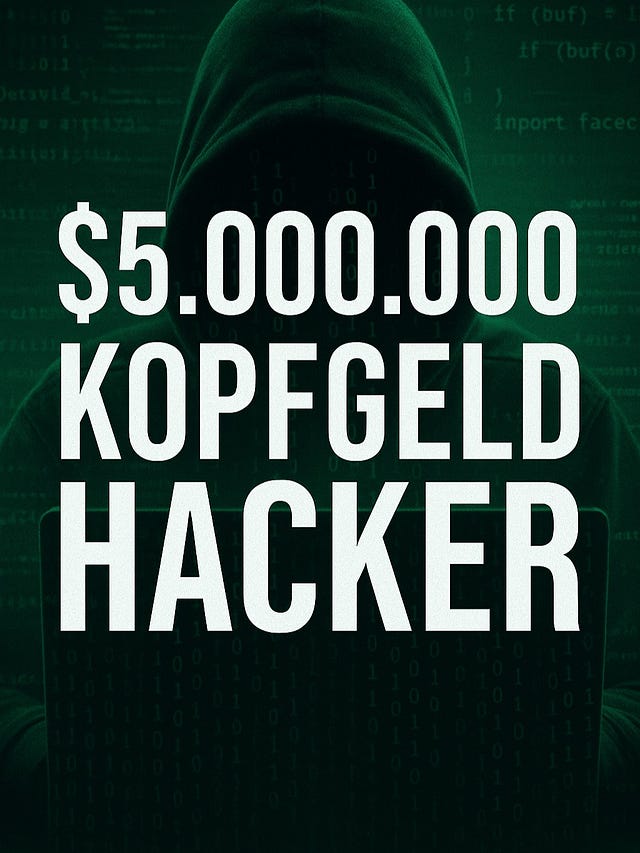

Maksim Jakubetz gilt als Kopf von Evil Corp. Er ist nicht nur ein talentierter Hacker, sondern auch ein geschickter Organisator. Seine Rolle umfasst die Koordination von Angriffen, die Entwicklung neuer Malware und die strategische Ausrichtung der Gruppe. Jakubetz ist bekannt für seinen extravaganten Lebensstil, der ihn zu einer Symbolfigur der Cyberkriminalität macht.

Seine Verbindung zu russischen Behörden und seine Heirat in eine Familie mit Geheimdienstverbindungen haben ihm zusätzlichen Schutz verschafft. Jakubetz lebt offen in Russland, trotz internationaler Fahndung und eines Kopfgeldes von fünf Millionen US-Dollar. Seine Fähigkeit, sich der Strafverfolgung zu entziehen, macht ihn zu einem der gefährlichsten Akteure in der Welt der Cyberkriminalität.

Ziele und Motivation der Organisation

Evil Corp verfolgt klare Ziele. Die Gruppe konzentriert sich darauf, finanzielle Gewinne durch gezielte Angriffe auf Unternehmen und Banken zu erzielen. Ihre Motivation geht jedoch über reine Profitgier hinaus. Viele Experten vermuten, dass Evil Corp auch geopolitische Interessen verfolgt.

Die Organisation greift gezielt westliche Länder an, während sie russische Unternehmen verschont. Dies deutet darauf hin, dass Evil Corp möglicherweise im Interesse des russischen Staates handelt oder zumindest von ihm geduldet wird. Ihre Angriffe sind nicht nur wirtschaftlich verheerend, sondern auch politisch brisant.

Tipp: Unternehmen sollten ihre Cybersicherheitsmaßnahmen verstärken, um sich vor Angriffen von Gruppen wie Evil Corp zu schützen.

Evil Corp und ihre Cyberangriffe

Bekannte Angriffe und ihre Auswirkungen

Evil Corp hat durch zahlreiche Angriffe weltweit für Aufsehen gesorgt. Einer der bekanntesten Vorfälle ereignete sich 2020, als die Gruppe Garmin, ein Unternehmen für Smartwatches und Navigationssysteme, mit der Ransomware WastedLocker angriff. Dieser Angriff führte zu einem globalen Ausfall der Dienste. Garmin konnte erst nach vier Tagen den Betrieb wieder aufnehmen, was auf eine mögliche Lösegeldzahlung hindeutet.

Ein weiterer bedeutender Angriff betraf 2009 den Landkreis Bullitt County in Kentucky. Die Hacker infizierten den Computer der Kassenverwalterin mit dem Trojaner Zeus. Innerhalb weniger Tage verschwanden fast eine halbe Million Dollar von den Konten. Diese Angriffe zeigen, wie effektiv und zerstörerisch die Methoden von Evil Corp sind. Unternehmen und Behörden weltweit mussten bereits Millionenverluste hinnehmen.

Hinweis: Solche Angriffe verdeutlichen die Notwendigkeit robuster Cybersicherheitsmaßnahmen.

Verwendete Techniken und Methoden

Evil Corp nutzt eine Vielzahl von Techniken, um ihre Ziele zu erreichen. Besonders effektiv ist der Einsatz von Social Engineering. Die Gruppe verschickt täuschend echte E-Mails, die oft als Rechnungen oder Bewerbungen getarnt sind. Sobald ein Empfänger die angehängte Datei öffnet und Makros aktiviert, wird Schadsoftware wie Dridex installiert.

Die Hacker verwenden auch Sicherheitslücken in Webservern. Eine häufig ausgenutzte Schwachstelle ist die "Web Servers Malicious URL Directory Traversal," die 51 Prozent der Unternehmen betrifft. Diese Methode ermöglicht es den Angreifern, unbefugten Zugriff auf sensible Daten zu erhalten. Evil Corp kombiniert diese Techniken mit einer ausgeklügelten Infrastruktur, die ihre Angriffe schwer nachvollziehbar macht.

Dridex, WastedLocker und andere Malware

Die Malware von Evil Corp gehört zu den gefährlichsten ihrer Art. Dridex, eine der bekanntesten Schadprogramme, wird oft über manipulierte Word- oder Excel-Dateien verbreitet. Diese Malware installiert Keylogger, die alle Tasteneingaben aufzeichnen und so Zugangsdaten stehlen.

WastedLocker, eine weitere Ransomware von Evil Corp, zielt gezielt auf Unternehmen mit hoher Zahlungsfähigkeit ab. Diese Schadsoftware verschlüsselt Daten und fordert hohe Lösegeldsummen. Neben diesen Programmen hat die Gruppe auch andere Tools wie BartLocker und BitPaymer entwickelt. Diese Vielfalt zeigt, wie flexibel und anpassungsfähig Evil Corp agiert.

Tipp: Unternehmen sollten regelmäßig Sicherheitsupdates durchführen, um sich vor solchen Bedrohungen zu schützen.

Politische Verstrickungen und Schutz durch Russland

Verbindungen zu russischen Behörden

Evil Corp zeigt enge Verbindungen zu russischen Behörden. Viele Mitglieder der Gruppe haben familiäre oder berufliche Beziehungen zu staatlichen Institutionen. Maksim Jakubetz, der Kopf der Organisation, heiratete 2017 Aliona Benderskaya, die Tochter eines ehemaligen FSB-Offiziers. Diese Verbindung stärkte seine Position und bot ihm zusätzlichen Schutz. Experten vermuten, dass solche Beziehungen nicht nur Duldung, sondern auch aktive Unterstützung durch den russischen Staat ermöglichen.

Russland verfolgt eine klare Strategie. Solange Cyberkriminelle wie Jakubetz keine russischen Ziele angreifen, bleiben sie unbehelligt. Diese Haltung schafft ein Umfeld, in dem Gruppen wie Evil Corp florieren können. Die Zusammenarbeit zwischen Kriminellen und staatlichen Akteuren bleibt offiziell unbestätigt, doch zahlreiche Hinweise deuten darauf hin.

Politische Deckung und internationale Reaktionen

Russland bietet Cyberkriminellen wie Jakubetz politische Deckung. Internationale Fahndungen und Sanktionen haben bisher keine Wirkung gezeigt. Der russische Staat liefert keine eigenen Bürger aus, selbst bei schwerwiegenden Vorwürfen. Diese Haltung erschwert die Strafverfolgung erheblich.

Die internationale Gemeinschaft reagiert mit Sanktionen und diplomatischem Druck. Das US-Finanzministerium setzte Evil Corp auf die Sanktionsliste. Unternehmen dürfen keine Zahlungen an die Gruppe leisten. Dennoch bleibt die Durchsetzung dieser Maßnahmen schwierig. Russland zeigt keine Bereitschaft zur Kooperation, was die Bemühungen der internationalen Gemeinschaft behindert.

Warum Maksim Jakubetz unantastbar bleibt

Maksim Jakubetz bleibt unantastbar, weil er in Russland lebt. Der Staat schützt ihn vor internationalen Strafverfolgungsbehörden. Seine Verbindungen zu einflussreichen Kreisen und seine Rolle als Symbolfigur der Cyberkriminalität machen ihn zu einem besonderen Fall.

Jakubetz verlässt Russland nicht. Er weiß, dass er außerhalb des Landes sofort verhaftet würde. Innerhalb der russischen Grenzen genießt er jedoch Freiheit und Luxus. Diese Situation zeigt die Machtlosigkeit westlicher Staaten gegenüber staatlich geduldetem Cybercrime. Solange Russland ihn schützt, bleibt Jakubetz ein freier Mann und ein gefährlicher Akteur in der Welt der Cyberkriminalität.

Reaktionen und Gegenmaßnahmen

Internationale Bemühungen gegen Evil Corp

Die internationale Gemeinschaft hat verschiedene Maßnahmen ergriffen, um Organisationen wie Evil Corp zu bekämpfen. Strafverfolgungsbehörden und Cybersecurity-Experten arbeiten eng zusammen, um die Infrastruktur krimineller Netzwerke zu zerschlagen. Plattformen wie „Chipmixer“ und „Kingdom Market“ wurden erfolgreich abgeschaltet. Auch das Netzwerk „Qakbot“ konnte durch koordinierte Aktionen deaktiviert werden. Diese Erfolge zeigen, dass internationale Kooperation ein entscheidender Faktor im Kampf gegen Cyberkriminalität ist.

Ein weiterer wichtiger Aspekt ist die Identifizierung von Tätern. Ermittlungen führten zur Aufdeckung von Gruppierungen, die für Ransomware-Angriffe verantwortlich sind. Solche Aktionen erhöhen den Druck auf Cyberkriminelle und erschweren deren Aktivitäten.

Hinweis: Die Zusammenarbeit zwischen Ländern und Organisationen ist entscheidend, um die globale Bedrohung durch Cybercrime einzudämmen.

Rolle von Strafverfolgungsbehörden und Cybersecurity-Unternehmen

Strafverfolgungsbehörden und Cybersecurity-Unternehmen spielen eine zentrale Rolle im Kampf gegen Evil Corp. Laut Bundesinnenministerin Nancy Faeser haben Sicherheitsbehörden bereits kriminelle Netzwerke erfolgreich zerschlagen. BKA-Präsident Holger Münch betont, dass die Zerschlagung der Infrastruktur ein effektiver Ansatz ist. Claudia Plattner, Präsidentin des BSI, hebt hervor, dass Unternehmen und Bürger durch präventive Maßnahmen geschützt werden können.

Cybersecurity-Unternehmen entwickeln fortlaufend neue Technologien, um Angriffe zu erkennen und abzuwehren. Sie bieten Schulungen an, um Mitarbeiter für die Gefahren von Social Engineering zu sensibilisieren. Diese Maßnahmen stärken die Abwehrkraft von Unternehmen und reduzieren die Erfolgsquote von Cyberangriffen.

Beispiele erfolgreicher Maßnahmen

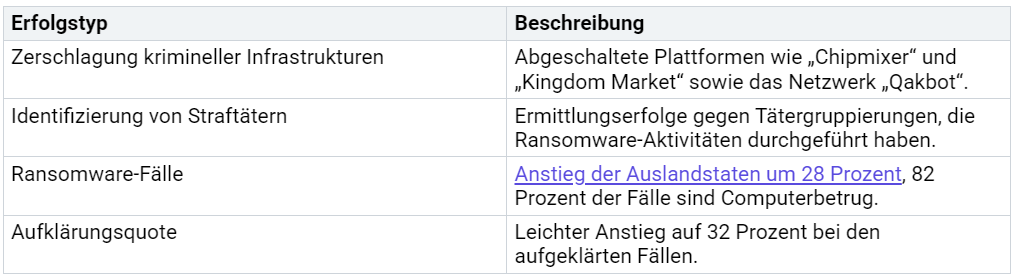

Die Erfolge im Kampf gegen Cyberkriminalität sind messbar. Eine Tabelle zeigt einige der wichtigsten Errungenschaften:

Diese Beispiele verdeutlichen, dass gezielte Maßnahmen Wirkung zeigen. Dennoch bleibt die Bedrohung durch Gruppen wie Evil Corp bestehen. Prävention und internationale Zusammenarbeit bleiben daher unverzichtbar.

Schutz vor Cyberkriminalität

Praktische Tipps für Unternehmen und Einzelpersonen

Die Bedrohung durch Cyberkriminalität nimmt stetig zu. Unternehmen und Einzelpersonen können jedoch durch gezielte Maßnahmen ihre Sicherheit erheblich verbessern. Ein erster Schritt besteht darin, regelmäßig Sicherheitsupdates für Betriebssysteme und Software durchzuführen. Veraltete Systeme bieten Angreifern oft eine einfache Angriffsfläche.

Ein weiterer wichtiger Aspekt ist die Schulung von Mitarbeitenden. Viele Cyberangriffe beginnen mit Phishing-E-Mails, die täuschend echt wirken. Mitarbeitende sollten lernen, solche E-Mails zu erkennen und verdächtige Anhänge nicht zu öffnen. Für Einzelpersonen empfiehlt sich die Nutzung von Zwei-Faktor-Authentifizierung (2FA). Diese Methode bietet eine zusätzliche Sicherheitsebene, da neben dem Passwort ein weiterer Identitätsnachweis erforderlich ist.

Tipp: Kleine und mittelständische Unternehmen sind besonders gefährdet. Sie sollten ihre IT-Infrastruktur regelmäßig überprüfen und Schwachstellen beheben.

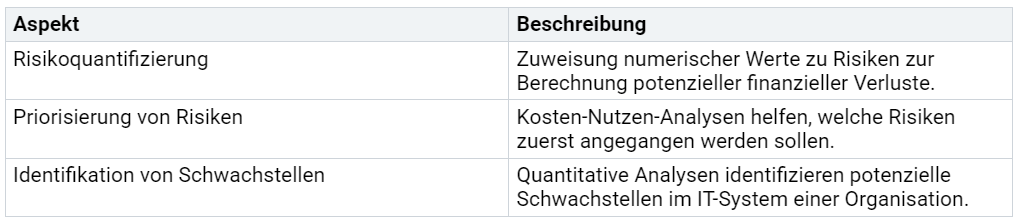

Statistiken zeigen, dass viele Unternehmen unvorbereitet auf Cyberangriffe reagieren. Eine klare Strategie zur Risikominimierung ist daher unerlässlich. Die folgende Tabelle zeigt, wie quantitative Analysen helfen können, Risiken zu bewerten und zu priorisieren:

Bedeutung von Cybersecurity-Tools und -Strategien

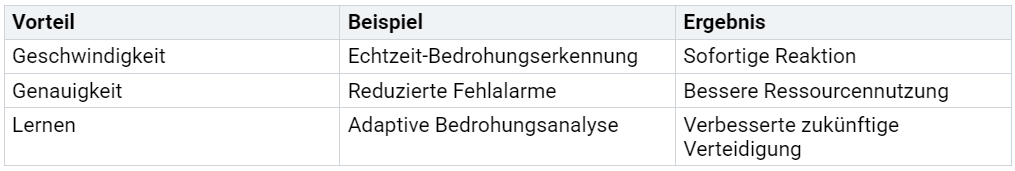

Cybersecurity-Tools und -Strategien spielen eine zentrale Rolle im Schutz vor Angriffen. Moderne Tools bieten Echtzeit-Bedrohungserkennung, die eine sofortige Reaktion ermöglicht. Diese Geschwindigkeit ist entscheidend, um Schäden zu minimieren. Gleichzeitig reduzieren fortschrittliche Systeme die Anzahl von Fehlalarmen, was die Effizienz der Sicherheitsmaßnahmen erhöht.

Die prädiktive Sicherheitsanalyse hat sich als besonders effektiv erwiesen. Sie ermöglicht es Unternehmen, Bedrohungen vorherzusagen, bevor sie auftreten. Durch die Analyse von Mustern aus vergangenen Daten können Organisationen proaktiv handeln und ihre Verteidigung verbessern.

Hinweis: Sensible Unternehmensdaten werden häufig von Cyberkriminellen gestohlen. Der Einsatz moderner Sicherheitsstrategien ist daher unverzichtbar.

Erkennung und Meldung verdächtiger Aktivitäten

Die frühzeitige Erkennung verdächtiger Aktivitäten ist entscheidend, um größere Schäden zu verhindern. Unternehmen und Einzelpersonen sollten auf bestimmte Warnsignale achten. Dazu gehören ungewöhnliche Transaktionen, plötzliche Systemausfälle oder unerwartete Änderungen in der IT-Infrastruktur.

Ein klarer Meldeprozess ist ebenso wichtig. Mitarbeitende sollten mit den internen Richtlinien vertraut sein und wissen, wie sie verdächtige Aktivitäten melden können. Die folgenden Schritte helfen dabei, effektiv zu handeln:

Kennen Sie die roten Fahnen: Achten Sie auf Anzeichen wie zögerliche Kunden oder ungewöhnliche Transaktionen.

Befolgen Sie die Richtlinien und Verfahren: Interne Richtlinien bieten klare Anweisungen für den Umgang mit verdächtigen Vorfällen.

Rechtzeitige und genaue Berichterstattung: Verdächtige Aktivitäten sollten umgehend und mit allen relevanten Informationen gemeldet werden.

Tipp: Ein Verständnis der aktuellen Bedrohungslage ist entscheidend für die Verteidigung. Unternehmen sollten regelmäßig Berichte zur Cybersicherheit analysieren und ihre Strategien entsprechend anpassen.

Die Bedrohung durch Gruppen wie Evil Corp zeigt, wie wichtig präventive Maßnahmen sind. Unternehmen und Einzelpersonen müssen wachsam bleiben und ihre Sicherheitsmaßnahmen kontinuierlich verbessern.

Evil Corp steht als Symbol für die wachsende Bedrohung durch organisierte Cyberkriminalität. Die Gruppe zeigt, wie technische Brillanz und politische Deckung globale Sicherheitsstrukturen herausfordern können. Ihre Angriffe haben nicht nur finanzielle Schäden verursacht, sondern auch die Schwächen internationaler Strafverfolgung offengelegt.

Die Zukunft der Cyberkriminalität birgt neue Herausforderungen.

Künstliche Intelligenz wird Cyberangriffe effizienter und automatisierter machen.

Virtual Reality und Wearables eröffnen neue Angriffsflächen.

Social Engineering wird durch personalisierte Ansätze gefährlicher.

Unternehmen und Behörden müssen ihre Strategien anpassen, um diesen Entwicklungen entgegenzuwirken. Prävention, internationale Zusammenarbeit und der Einsatz moderner Technologien bleiben entscheidend, um Organisationen wie Evil Corp zu bekämpfen.

FAQ

Was ist Evil Corp und warum ist die Gruppe so gefährlich?

Evil Corp ist eine hochorganisierte Cybercrime-Gruppe, die weltweit Unternehmen und Banken angreift. Sie nutzt fortschrittliche Malware wie Dridex und WastedLocker, um Daten zu stehlen und Systeme lahmzulegen. Ihre Angriffe verursachen finanzielle Schäden in Millionenhöhe und bedrohen die globale Cybersicherheit.

Wie schützt sich Maksim Jakubetz vor der Strafverfolgung?

Maksim Jakubetz lebt in Russland, das keine eigenen Staatsbürger ausliefert. Seine Verbindungen zu einflussreichen Kreisen und seine Heirat in eine Familie mit Geheimdienstverbindungen bieten ihm zusätzlichen Schutz. Solange er Russland nicht verlässt, bleibt er unantastbar.

Welche Techniken verwendet Evil Corp für ihre Angriffe?

Evil Corp setzt auf Social Engineering, um Opfer zu täuschen. Sie verschicken gefälschte E-Mails mit infizierten Anhängen. Sobald diese geöffnet werden, installiert sich Malware wie Dridex. Die Gruppe nutzt auch Sicherheitslücken in IT-Systemen, um unbefugten Zugriff zu erhalten.

Wie können Unternehmen sich vor Evil Corp schützen?

Unternehmen sollten regelmäßig Sicherheitsupdates durchführen und Mitarbeitende schulen, um Phishing-Angriffe zu erkennen. Der Einsatz von Zwei-Faktor-Authentifizierung (2FA) und moderner Sicherheitssoftware erhöht die Abwehrkraft. Präventive Maßnahmen und ein klarer Notfallplan sind entscheidend.

Warum greift Evil Corp keine russischen Ziele an?

Evil Corp verschont russische Organisationen, um Konflikte mit dem Staat zu vermeiden. Experten vermuten, dass die Gruppe entweder im Interesse des russischen Staates handelt oder von ihm geduldet wird. Diese Strategie sichert ihre Handlungsfreiheit innerhalb Russlands.

Tipp: Regelmäßige Schulungen und Sicherheitsanalysen helfen, Cyberangriffe frühzeitig zu erkennen und abzuwehren.