Hacker nutzen die fatalsten Schwachstellen in Blockchains, um enorme Summen zu erbeuten. Diese Systeme sind offen und unveränderlich, was sie zu einem lohnenden Ziel macht. Du kannst dir Blockchains wie ein Schaufenster vorstellen, das jeder analysieren kann. Ein einziger Fehler im Code genügt, damit Angreifer das System ausnutzen. Deshalb ist Sicherheit nicht nur wichtig, sondern absolut entscheidend, um das Vertrauen in Blockchain-Technologien zu wahren.

Tiktok failed to load.

Tiktok failed to load.Enable 3rd party cookies or use another browser

Wichtige Erkenntnisse

Blockchains sind nicht perfekt. Fehler können viel Geld kosten. Nutze nur sichere und getestete Netzwerke.

51%-Angriffe sind gefährlich für kleine Blockchains. Wähle Netzwerke mit vielen Nutzern, um sicher zu sein.

Smart Contracts können Probleme haben, die Geld verlieren lassen. Nutze Plattformen, die ihre Verträge oft prüfen lassen.

Phishing passiert oft. Sei vorsichtig bei E-Mails und Webseiten, die nach deinen Daten fragen. Verwende immer Zwei-Faktor-Schutz.

Cold Wallets schützen deine Kryptowährungen besser. Speichere dein Geld offline, um Hacker fernzuhalten.

Die fatalsten Schwachstellen in modernen Blockchains

Blockchain-Systeme gelten als sicher, doch sie sind nicht unverwundbar. Hacker nutzen gezielt Schwachstellen aus, um Systeme zu manipulieren und finanzielle Schäden zu verursachen. Hier sind die drei fatalsten Schwachstellen, die moderne Blockchains gefährden.

51%-Angriffe: Kontrolle über die Mehrheit der Rechenleistung

Ein 51%-Angriff tritt auf, wenn ein Angreifer die Mehrheit der Rechenleistung eines Blockchain-Netzwerks kontrolliert. Mit dieser Kontrolle kann er Transaktionen manipulieren, doppelte Ausgaben durchführen und sogar die Blockchain für andere Nutzer blockieren. Besonders kleinere Netzwerke mit weniger Teilnehmern sind anfällig für solche Angriffe.

Hinweis: Bitcoin und Ethereum, die größten Blockchains, sind durch ihre Größe und dezentrale Struktur besser geschützt. Kleinere Blockchains hingegen bieten Hackern oft eine leichtere Angriffsfläche.

Ein Beispiel für die Auswirkungen eines 51%-Angriffs ist der Angriff auf Ethereum Classic im Jahr 2019. Hacker erlangten die Kontrolle über das Netzwerk und führten doppelte Ausgaben durch, was zu einem Verlust von über 1 Million US-Dollar führte. Solche Angriffe zeigen, wie wichtig es ist, die Rechenleistung eines Netzwerks zu dezentralisieren.

Schwachstellen in Smart Contracts: Fehler im Code und Logik

Smart Contracts sind Programme, die auf der Blockchain laufen und automatisch ausgeführt werden. Sie bieten viele Vorteile, wie Transparenz und Manipulationssicherheit. Doch sie haben auch Schwächen. Fehler im Code oder in der Logik können fatale Folgen haben, da Smart Contracts nach ihrer Bereitstellung nicht mehr geändert werden können.

Ein grundlegendes Problem ist, dass Smart Contracts oft nicht ausreichend getestet werden. Fehler wie Revert, Out of Gas oder Nonce-Mismatch treten häufig auf. Diese Probleme können dazu führen, dass Transaktionen fehlschlagen oder Gelder verloren gehen.

Revert: Eine Transaktion wird abgebrochen, wenn eine Bedingung nicht erfüllt ist.

Out of Gas: Die Transaktion hat nicht genügend Gas, um abgeschlossen zu werden.

Nonce-Mismatch: Die Nonce der Transaktion stimmt nicht mit dem erwarteten Wert überein.

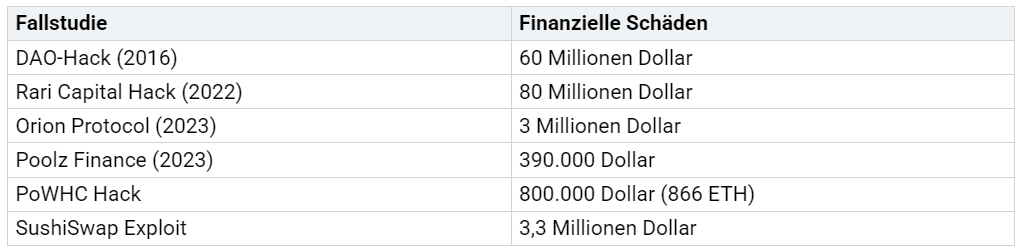

Ein bekanntes Beispiel ist der DAO-Hack im Jahr 2016. Ein Fehler im Smart Contract ermöglichte es Hackern, 3,6 Millionen Ether zu stehlen. Dieser Vorfall führte zur Spaltung der Ethereum-Blockchain in Ethereum und Ethereum Classic.

Zitat: "Die Chancen von Smart Contracts liegen vor allem in der autonomen und manipulationssicheren Ausführung des Vertrags bei voller Transparenz für die beteiligten Parteien ohne zusätzliche Intermediäre."

Menschliche Fehler: Phishing und unzureichende Sicherheitspraktiken

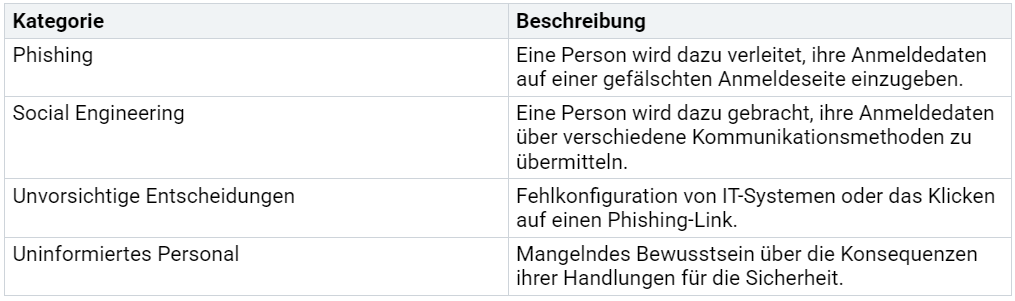

Nicht nur technische Schwächen, sondern auch menschliche Fehler gefährden Blockchains. Phishing-Angriffe und unvorsichtige Entscheidungen sind häufige Ursachen für Sicherheitslücken. Hacker täuschen Nutzer, um Zugang zu sensiblen Daten wie Wallet-Schlüsseln oder Passwörtern zu erhalten.

Eine Studie von Kaspersky zeigt, dass „unvorsichtiges oder uninformiertes Personal“ die zweitwahrscheinlichste Ursache für Sicherheitsverletzungen ist. Dies unterstreicht die Bedeutung von Schulungen und Sensibilisierung, um menschliche Fehler zu minimieren.

Tipp: Verwende immer Zwei-Faktor-Authentifizierung und sichere Passwörter, um deine Wallets und Konten zu schützen.

Die Kombination aus technischen Schwächen und menschlichen Fehlern macht Blockchains anfällig. Hacker nutzen diese fatalsten Schwachstellen, um Millionen zu erbeuten. Es liegt an Entwicklern und Nutzern, diese Risiken zu minimieren und die Sicherheit zu erhöhen.

Wie Hacker Schwachstellen ausnutzen

Phishing-Angriffe: Täuschung von Nutzern zur Preisgabe sensibler Daten

Phishing-Angriffe gehören zu den häufigsten Methoden, mit denen Hacker Blockchain-Nutzer täuschen. Du wirst dabei gezielt dazu verleitet, sensible Informationen wie Wallet-Schlüssel oder Passwörter preiszugeben. Hacker erstellen täuschend echte Webseiten oder E-Mails, die wie offizielle Plattformen aussehen. Sobald du deine Daten eingibst, erhalten sie Zugriff auf deine Wallet und können deine Kryptowährungen stehlen.

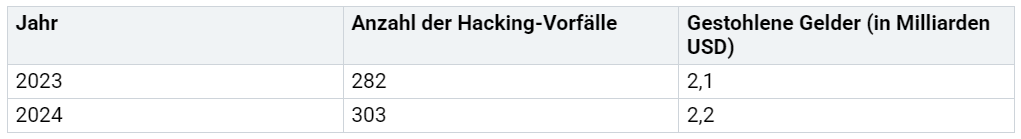

Die Häufigkeit solcher Angriffe nimmt stetig zu. Laut einer Statistik gab es allein im Jahr 2023 über 282 Hacking-Vorfälle, bei denen insgesamt 2,1 Milliarden USD gestohlen wurden. Im Jahr 2024 stieg die Zahl der Vorfälle auf 303, mit einem Verlust von 2,2 Milliarden USD.

Tipp: Sei wachsam bei E-Mails oder Webseiten, die dich auffordern, deine Zugangsdaten einzugeben. Überprüfe immer die URL und nutze Zwei-Faktor-Authentifizierung, um deine Wallet zu schützen.

Sybil-Angriffe: Manipulation durch gefälschte Identitäten

Sybil-Angriffe nutzen die Schwächen dezentraler Netzwerke aus. Hacker erstellen dabei mehrere gefälschte Identitäten, um das Netzwerk zu manipulieren. Du kannst dir das wie eine Abstimmung vorstellen, bei der eine Person mehrere Stimmen abgibt, um die Ergebnisse zu beeinflussen. In Blockchain-Systemen kann dies dazu führen, dass ein Angreifer die Kontrolle über wichtige Entscheidungen oder Transaktionen erlangt.

Solche Angriffe sind besonders gefährlich für kleinere Netzwerke, die weniger Teilnehmer haben. Die Manipulation durch gefälschte Identitäten kann die Integrität des Systems gefährden und das Vertrauen der Nutzer zerstören. Ein Beispiel ist der Angriff auf Ethereum Classic im Jahr 2020, bei dem dreifache Angriffe zu einem Verlust von über 9 Millionen USD führten.

Ethereum Classic (2020): Dreifache Angriffe führten zu einem Verlust von über 1 Million ETC, was mehr als 9 Millionen USD wert war.

ZenCash (2018): Angreifer erlangten 550.000 USD durch einen Doppelter Ausgabenangriff.

Hinweis: Netzwerke mit einer größeren Anzahl von Teilnehmern und einer stärkeren Dezentralisierung sind weniger anfällig für Sybil-Angriffe.

Doppelausgaben: Die gleiche Kryptowährung mehrfach ausgeben

Doppelausgaben gehören zu den fatalsten Schwachstellen in Blockchain-Systemen. Dabei nutzt ein Angreifer die Möglichkeit, dieselbe Kryptowährung mehrfach auszugeben. Du kannst dir das wie einen gefälschten Geldschein vorstellen, der gleichzeitig in zwei Geschäften verwendet wird. In Blockchain-Netzwerken geschieht dies, wenn ein Hacker die Kontrolle über die Transaktionshistorie erlangt und diese manipuliert.

Die Auswirkungen solcher Angriffe sind enorm. Im Jahr 2018 führte ein Doppelter Ausgabenangriff auf ZenCash zu einem Verlust von 550.000 USD. Die hohe Volatilität von Kryptowährungen, die in den letzten zwei Jahren bei Bitcoin fast 80% betrug, macht solche Angriffe noch gefährlicher. Sie können nicht nur direkte finanzielle Verluste verursachen, sondern auch das Vertrauen in die betroffene Blockchain zerstören.

Tipp: Blockchains mit einer starken Konsensmechanik und hoher Rechenleistung sind besser gegen Doppelausgaben geschützt. Achte darauf, dass du nur Netzwerke nutzt, die regelmäßig Sicherheitsüberprüfungen durchführen.

Exploits in Smart Contracts: Sicherheitslücken im Code

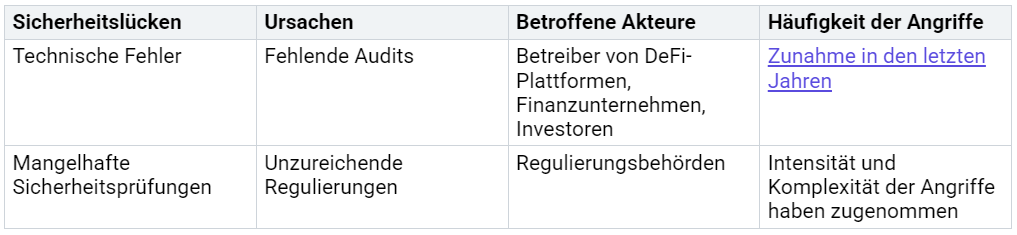

Smart Contracts sind das Herzstück vieler Blockchain-Anwendungen. Sie führen automatisch Aktionen aus, sobald bestimmte Bedingungen erfüllt sind. Doch genau diese Automatisierung macht sie anfällig für Exploits. Hacker nutzen Sicherheitslücken im Code, um Gelder zu stehlen oder Systeme zu manipulieren. Du kannst dir das wie eine offene Tür vorstellen, die durch einen kleinen Fehler im Schloss nicht mehr sicher ist.

Ein häufiger Grund für diese Schwachstellen ist der Mangel an gründlichen Sicherheitsprüfungen. Viele Entwickler veröffentlichen ihre Smart Contracts, ohne sie ausreichend zu testen. Das führt dazu, dass technische Fehler unentdeckt bleiben. Diese Fehler können von Hackern ausgenutzt werden, um Zugriff auf Vermögenswerte zu erhalten. Besonders betroffen sind Betreiber von DeFi-Plattformen, Finanzunternehmen und Investoren.

Ein bekanntes Beispiel ist der Angriff auf den Poly Network im Jahr 2021. Hacker nutzten eine Schwachstelle im Smart Contract aus und stahlen Kryptowährungen im Wert von über 600 Millionen US-Dollar. Solche Vorfälle zeigen, wie wichtig es ist, Smart Contracts vor ihrer Veröffentlichung gründlich zu prüfen. Du solltest immer darauf achten, dass die Plattformen, die du nutzt, regelmäßige Sicherheitsaudits durchführen.

Tipp: Nutze nur Plattformen, die ihre Smart Contracts von unabhängigen Experten prüfen lassen. So kannst du das Risiko minimieren, Opfer eines Exploits zu werden.

Wallet-Hacks: Zugriff auf digitale Geldbörsen der Nutzer

Digitale Wallets speichern deine Kryptowährungen und sind ein beliebtes Ziel für Hacker. Ein erfolgreicher Wallet-Hack kann dazu führen, dass du den Zugriff auf dein gesamtes Vermögen verlierst. Hacker nutzen verschiedene Methoden, um Wallets zu kompromittieren. Dazu gehören Phishing-Angriffe, Malware und das Ausnutzen von Schwachstellen in Wallet-Software.

Eine der fatalsten Schwachstellen ist die unsichere Speicherung privater Schlüssel. Wenn ein Hacker deinen privaten Schlüssel erlangt, hat er vollständigen Zugriff auf deine Wallet. Du kannst dir das wie den Verlust eines Schlüssels zu einem Tresor vorstellen. Ohne den Schlüssel kannst du nicht mehr auf dein Geld zugreifen, während der Hacker es problemlos entnehmen kann.

Ein weiteres Problem ist die Nutzung unsicherer Netzwerke. Wenn du dich mit einem öffentlichen WLAN verbindest, können Hacker deine Daten abfangen. Das erhöht das Risiko, dass sie Zugriff auf deine Wallet erhalten. Auch veraltete Wallet-Software stellt ein Risiko dar. Hacker können bekannte Schwachstellen in älteren Versionen ausnutzen, um Zugriff zu erlangen.

Hinweis: Verwende immer die neueste Version deiner Wallet-Software und aktiviere die Zwei-Faktor-Authentifizierung. So kannst du deine Wallet besser schützen.

Ein Beispiel für die Auswirkungen eines Wallet-Hacks ist der Angriff auf die Krypto-Börse Mt. Gox im Jahr 2014. Hacker stahlen Bitcoin im Wert von 450 Millionen US-Dollar, was die Börse in den Ruin trieb. Solche Vorfälle zeigen, wie wichtig es ist, Wallets sicher aufzubewahren und regelmäßig zu aktualisieren.

Reale Beispiele für erfolgreiche Blockchain-Hacks

Der DAO-Hack: Ein Fehler im Smart Contract

Der DAO-Hack von 2016 zeigt, wie gefährlich Sicherheitslücken in Smart Contracts sein können. Du kannst dir den DAO-Smart-Contract wie ein automatisiertes Bankkonto vorstellen. Hacker entdeckten eine sogenannte Reentrancy-Schwachstelle. Diese erlaubte ihnen, Gelder mehrfach abzuheben, bevor der Kontostand aktualisiert wurde. Innerhalb kürzester Zeit stahlen sie 60 Millionen Dollar.

Dieser Vorfall führte zu einer Spaltung der Ethereum-Blockchain. Ethereum Classic entstand als Folge der Meinungsverschiedenheiten über die Rückabwicklung des Hacks. Der DAO-Hack bleibt eines der bekanntesten Beispiele für die Risiken von fehlerhaften Smart Contracts.

Ronin Network: Ein Angriff auf die Infrastruktur

Der Angriff auf das Ronin Network im Jahr 2022 verdeutlicht, wie wichtig die Sicherheit der Infrastruktur ist. Hacker kompromittierten die Validierungsknoten des Netzwerks und stahlen Kryptowährungen im Wert von 620 Millionen Dollar. Du kannst dir die Validierungsknoten wie die Sicherheitszentrale eines Gebäudes vorstellen. Sobald diese unter Kontrolle sind, können Angreifer ungehindert handeln.

Dieser Angriff traf vor allem Nutzer des beliebten Blockchain-Spiels Axie Infinity. Die Schwachstelle lag in der zentralisierten Struktur des Netzwerks. Der Vorfall zeigt, dass selbst große Projekte nicht vor Angriffen sicher sind, wenn die Infrastruktur nicht ausreichend geschützt ist.

Poly Network: Diebstahl von über 600 Millionen USD

Der Poly Network Hack von 2021 ist einer der größten Diebstähle in der Geschichte der Blockchain. Hacker nutzten eine Schwachstelle in der Logik des Smart Contracts aus. Sie verschoben Kryptowährungen im Wert von 611 Millionen Dollar auf ihre eigenen Wallets.

Das Besondere an diesem Fall: Die Hacker gaben einen Großteil der gestohlenen Gelder zurück. Sie behaupteten, den Angriff durchgeführt zu haben, um die Sicherheitslücken des Netzwerks aufzuzeigen. Trotzdem bleibt der Vorfall ein eindrucksvolles Beispiel dafür, wie gravierend die Folgen von Schwachstellen in Blockchain-Systemen sein können.

Präventionsmaßnahmen gegen Blockchain-Schwachstellen

Cold Wallets und sichere Aufbewahrung

Du kannst deine Kryptowährungen sicherer aufbewahren, indem du Cold Wallets nutzt. Diese Wallets sind nicht mit dem Internet verbunden und bieten dadurch einen besseren Schutz vor Hackerangriffen. Im Gegensatz zu Hot Wallets, die ständig online sind, minimieren Cold Wallets das Risiko von Malware und Phishing-Angriffen.

Ein Beispiel für Cold Wallets sind Hardware-Wallets. Diese Geräte speichern deine privaten Schlüssel offline und ermöglichen dir, Transaktionen sicher zu signieren. Du solltest dein Wallet an einem sicheren Ort aufbewahren, um physische Diebstähle zu verhindern.

Tipp: Investiere in ein hochwertiges Hardware-Wallet und bewahre es an einem Ort auf, der vor Feuer und Wasser geschützt ist.

Mehrfaktor-Authentifizierung und starke Passwörter

Mehrfaktor-Authentifizierung (MFA) erhöht die Sicherheit deiner Blockchain-Konten erheblich. Du kannst MFA aktivieren, um eine zusätzliche Schutzschicht zu schaffen. Neben deinem Passwort wird ein zweiter Faktor wie ein SMS-Code oder eine Authentifizierungs-App benötigt. Das macht es Hackern schwerer, Zugriff zu erhalten.

Starke Passwörter sind ebenfalls entscheidend. Ein gutes Passwort sollte mindestens zwölf Zeichen lang sein und eine Kombination aus Buchstaben, Zahlen und Sonderzeichen enthalten. Vermeide einfache Wörter oder persönliche Informationen wie deinen Namen oder Geburtstag.

Hinweis: Nutze einen Passwort-Manager, um komplexe Passwörter zu erstellen und sicher zu speichern.

Regelmäßige Sicherheitsüberprüfungen und Audits

Regelmäßige Sicherheitsüberprüfungen und Audits sind essenziell, um Schwachstellen frühzeitig zu erkennen. Du kannst durch Audits sicherstellen, dass deine Blockchain-Systeme den aktuellen Sicherheitsstandards entsprechen. Experten prüfen dabei den Code, die Infrastruktur und die Prozesse auf mögliche Risiken.

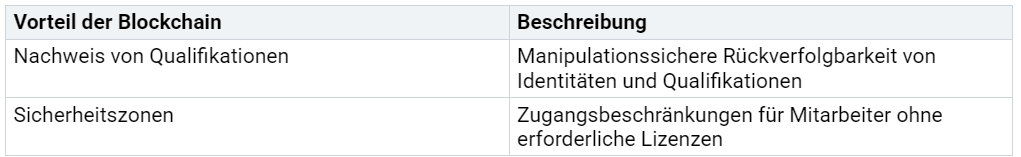

Die Vorteile solcher Audits gehen über die reine Sicherheit hinaus. Sie erleichtern die Rückverfolgbarkeit von Identitäten und Qualifikationen, was die Einhaltung von Compliance-Anforderungen vereinfacht. In Bereichen wie der Fertigung können Sicherheitszonen geschaffen werden, die den Zugang auf autorisierte Personen beschränken.

Tipp: Plane regelmäßige Audits ein und arbeite mit unabhängigen Sicherheitsexperten zusammen, um die Integrität deiner Systeme zu gewährleisten.

Schulung und Sensibilisierung der Nutzer

Du bist ein wichtiger Teil der Blockchain-Sicherheit. Viele Schwachstellen entstehen durch menschliche Fehler, die durch mangelndes Wissen oder unvorsichtige Entscheidungen verursacht werden. Mit der richtigen Schulung kannst du diese Risiken minimieren und dich vor Angriffen schützen.

Hier sind einige Maßnahmen, die dir helfen können:

Regelmäßige Schulungen: Lerne, wie du Phishing-Angriffe erkennst und vermeidest.

Bewusstsein schaffen: Verstehe die Bedeutung von Zwei-Faktor-Authentifizierung und sicheren Passwörtern.

Übungen und Simulationen: Nimm an Sicherheitsübungen teil, um realistische Szenarien zu erleben.

Tipp: Bleib immer auf dem neuesten Stand. Hacker entwickeln ständig neue Methoden, um Schwachstellen auszunutzen.

Eine gut informierte Community ist die beste Verteidigung gegen Angriffe. Wenn du weißt, wie du dich schützen kannst, reduzierst du nicht nur dein eigenes Risiko, sondern trägst auch zur Sicherheit des gesamten Netzwerks bei.

Einsatz von Fuzzing-Tools zur Fehlererkennung

Fuzzing-Tools sind unverzichtbar, wenn es darum geht, Schwachstellen in Blockchain-Systemen zu finden. Diese Tools testen den Code, indem sie ihn mit zufälligen und ungewöhnlichen Eingaben konfrontieren. So kannst du Fehler entdecken, die bei normalen Tests oft übersehen werden.

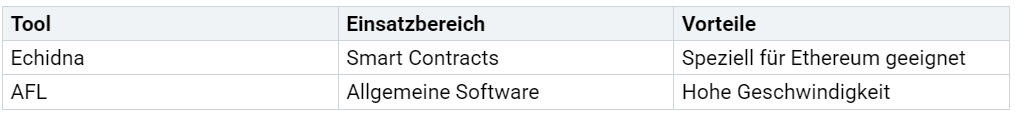

Ein Beispiel für ein Fuzzing-Tool ist Echidna, das speziell für Smart Contracts entwickelt wurde. Es prüft, ob dein Code unter allen Bedingungen korrekt funktioniert. Ein weiteres Tool ist AFL (American Fuzzy Lop), das sich für allgemeine Software eignet.

Hinweis: Nutze Fuzzing-Tools regelmäßig, besonders vor dem Launch eines Projekts. So kannst du kritische Fehler frühzeitig beheben.

Mit Fuzzing-Tools kannst du die Sicherheit deiner Blockchain-Anwendungen erheblich verbessern. Sie helfen dir, potenzielle Schwachstellen zu erkennen, bevor Hacker sie ausnutzen können.

Blockchain-Sicherheit spielt eine zentrale Rolle, um Angriffe zu verhindern und das Vertrauen in digitale Systeme zu stärken. Du kannst durch präventive Maßnahmen wie regelmäßige Audits und sichere Wallets aktiv zur Sicherheit beitragen.

Tipp: Bleib wachsam und informiere dich über neue Sicherheitslösungen. Hacker entwickeln ständig neue Methoden, um Schwachstellen auszunutzen.

Die Zukunft der Blockchain hängt von robusten Sicherheitsstandards ab. Du hast die Möglichkeit, durch Innovation und Vorsicht die Entwicklung sicherer Systeme zu fördern.

FAQ

Was ist ein 51%-Angriff und wie kannst du dich davor schützen?

Ein 51%-Angriff tritt auf, wenn ein Angreifer die Mehrheit der Rechenleistung eines Blockchain-Netzwerks kontrolliert. Du kannst dich schützen, indem du Netzwerke mit hoher Dezentralisierung und starker Rechenleistung nutzt. Kleinere Blockchains sind anfälliger für solche Angriffe.

Warum sind Smart Contracts anfällig für Hackerangriffe?

Smart Contracts enthalten oft Fehler im Code oder in der Logik. Diese Schwachstellen entstehen durch unzureichende Tests. Du solltest Plattformen wählen, die ihre Smart Contracts regelmäßig von unabhängigen Experten prüfen lassen.

Wie kannst du Phishing-Angriffe vermeiden?

Phishing-Angriffe täuschen dich mit gefälschten Webseiten oder E-Mails. Überprüfe immer die URL und nutze Zwei-Faktor-Authentifizierung. Sei wachsam bei Nachrichten, die dich zur Eingabe sensibler Daten auffordern.

Was sind Cold Wallets und warum sind sie sicherer?

Cold Wallets sind offline gespeicherte Wallets. Sie bieten besseren Schutz vor Malware und Hackerangriffen. Hardware-Wallets sind eine gute Wahl, da sie deine privaten Schlüssel sicher aufbewahren.

Welche Tools helfen dir, Schwachstellen in Blockchain-Systemen zu finden?

Fuzzing-Tools wie Echidna und AFL testen den Code mit zufälligen Eingaben. Sie entdecken Fehler, die bei normalen Tests oft übersehen werden. Nutze diese Tools regelmäßig, besonders vor dem Launch eines Projekts.