Im Jahr 1995 dämmerte es mir zum ersten Mal, dass das digitale Zeitalter für die Kommunalverwaltung angebrochen war, als ich von der ersten Webseite einer deutschen Behörde hörte. Damals war die Sicherheit jedoch noch ein weitgehend unbekanntes Terrain. Die ersten Cybervorfälle zeigten mir, wie verletzlich wir waren. In diesen drei Jahrzehnten habe ich die schockierenden Wendungen verfolgt, die die digitale Transformation in den Kommunen geprägt haben.

Die frühen Jahre der digitalen Transformation

Einführung der ersten Webseite im Jahr 1995

1995 war ein entscheidendes Jahr für die digitale Welt. Die erste Webseite wurde veröffentlicht. Dies war nicht nur ein technisches Experiment; es war der Beginn einer Revolution. Ich erinnere mich, als ich zum ersten Mal im Internet surfte. Es war faszinierend. Informationen waren auf einmal zugänglich, und die Möglichkeiten schienen grenzenlos.

Die Webseite war einfach, ohne all die Grafiken und Animationen, die wir heute kennen. Sie hatte Text, Links und eine grundlegende Struktur. Aber es war der Anfang von etwas Großem. Die Menschen begannen, das Internet zu nutzen, um Informationen auszutauschen und zu kommunizieren. Man könnte sagen, es war der erste Schritt in die digitale Zukunft.

Niedrige Sicherheitsvorkehrungen

Leider waren die Sicherheitsvorkehrungen in dieser frühen Phase nicht ausreichend. Nur etwa 12% der Kommunen hatten anständige Sicherheitsmaßnahmen implementiert. Es war fast so, als ob wir ein wichtiges Geheimnis in einem offenen Raum aufbewahren würden. Wer konnte sich schon um Sicherheitsprotokolle kümmern, wenn die digitale Welt so neu und aufregend war?

Wir haben uns oft gefragt: „Warum sollte ich mir Sorgen um die Sicherheit machen? Ich bin doch nicht wichtig genug!“ Doch diese Denkweise war gefährlich. Die meisten Menschen waren sich der Risiken nicht bewusst. Man nahm an, dass das Internet ein sicherer Ort war. Tatsächlich war es das Gegenteil. Die Gefahren schlichen sich unbemerkt ein.

Erster großer Cybervorfall 1998 in Flensburg

Im Jahr 1998 erlebte Deutschland seinen ersten großen Cybervorfall in Flensburg. Ein Hackerangriff auf die Stadtverwaltung sorgte für Aufregung. Die Daten wurden gestohlen und die Systeme waren lahmgelegt. Das machte vielen klar, wie verletzlich wir waren.

Ich erinnere mich an die Berichterstattung in den Nachrichten. Die Leute waren schockiert. „Das kann uns nicht passieren“, dachten viele. Doch es passierte. Die Realität war, dass unsere digitalen Strukturen nicht auf Cyberangriffe vorbereitet waren. Dieser Vorfall war ein Weckruf. Er zeigte uns, dass wir dringend handeln mussten.

Auswirkungen des unzureichenden Sicherheitskonzepts

Die Auswirkungen des unzureichenden Sicherheitskonzepts waren tiefgreifend. Die Menschen verloren das Vertrauen in die digitalen Systeme. Datenverluste und Identitätsdiebstahl wurden zum Gesprächsthema. Ich kann mir gut vorstellen, wie viele Bürger sich fragten, ob ihre persönlichen Informationen sicher waren.

Wir mussten lernen, dass Sicherheit keine Option, sondern eine Notwendigkeit ist. Es war ein harter Lernprozess. Viele Kommunen mussten ihre Sicherheitsprotokolle überarbeiten. Sie begannen, in Schulungen und Technologie zu investieren. Aber es war ein steiniger Weg.

"Die digitale Transformation ist nicht nur eine technische Herausforderung, sondern auch eine Frage des Vertrauens."

In diesen frühen Jahren der digitalen Transformation war es klar, dass wir noch viel zu lernen hatten. Die Technologie entwickelte sich rasant, aber unsere Sicherheitsvorkehrungen hinkten hinterher. Es war eine Zeit des Wandels, voller Herausforderungen und neuer Erkenntnisse. Wir mussten uns anpassen und lernen, um in der digitalen Welt zu überleben.

Zunahme von Cyberangriffen: Die 2000er Jahre

In den 2000er Jahren erlebte die Welt eine Explosion der Cyberangriffe. Diese Angriffe stiegen um erstaunliche 400%. Was bedeutete das für Unternehmen und Einzelpersonen? Die Bedrohung durch Cyberkriminalität wurde plötzlich sehr real. Wir waren mit Fragen konfrontiert, die wir zuvor nicht einmal in Betracht gezogen hatten. Wer ist verantwortlich? Wie können wir uns schützen?

Vorfall im Landkreis Northeim

Ein besonders markantes Ereignis war der Vorfall im Landkreis Northeim. Hier kam es zu einem massiven Cyberangriff, der nicht nur die Verwaltung, sondern auch die Bürger stark beeinträchtigte. Die Systeme wurden lahmgelegt, und wichtige Informationen waren nicht mehr zugänglich. Dies führte zu einem Vertrauensverlust in die digitalen Systeme. Man könnte sagen, dass dieser Vorfall die Augen vieler Menschen öffnete. Aber war es wirklich nötig, dass es so weit kommt?

Gründung des BSI und dessen Bedeutung

Inmitten dieser chaotischen Zeiten wurde das Bundesamt für Sicherheit in der Informationstechnik (BSI) gegründet. Aber was macht das BSI eigentlich? Es ist die zentrale Stelle in Deutschland für die IT-Sicherheit. Ihre Aufgabe ist es, die Bevölkerung und Unternehmen zu beraten und zu unterstützen. Die Gründung des BSI war ein notwendiger Schritt, um die Sicherheitsstrategien in Deutschland zu verbessern. Wir müssen uns fragen: Hätten wir ohne dieses Amt noch größere Probleme gehabt?

Die Rolle des BSI

Beratung über Sicherheitsstrategien

Schutz von kritischen Infrastrukturen

Schulung und Sensibilisierung der Bevölkerung

Das BSI hat eine wichtige Rolle dabei gespielt, die Wahrnehmung von Cyberrisiken zu ändern. Sie haben klare Richtlinien und Empfehlungen herausgegeben, die für viele Unternehmen von großer Bedeutung waren. Ich erinnere mich, als ich das erste Mal die Warnungen des BSI las. Es machte mir klar, dass Cyberangriffe kein Thema für die Zukunft waren, sondern ein akutes Problem der Gegenwart.

Einsicht in die ausbleibenden Sicherheitsstrategien

Trotz dieser Bemühungen war es erschreckend zu sehen, wie viele Unternehmen und Institutionen immer noch unzureichende Sicherheitsstrategien hatten. Wir lebten in einer Zeit, in der die Digitalisierung rasant voranschritt. Doch viele waren nicht bereit, sich den neuen Herausforderungen zu stellen.

Warum waren die Sicherheitsstrategien oft so unzureichend? Oft lag es an fehlender Aufklärung. Viele Menschen und Entscheidungsträger unterschätzten die Bedrohung. Einige dachten: „Es wird uns nicht treffen.“ Dies war ein gefährlicher Irrtum.

Ich kann nicht genug betonen, wie wichtig es ist, sich ständig über die neuesten Entwicklungen im Bereich Cybersecurity zu informieren. Die Angreifer werden immer raffinierter, und wir müssen ebenso anpassungsfähig sein. Nur so können wir uns und unsere Daten schützen.

Insgesamt waren die 2000er Jahre ein Wendepunkt in der Cybersecurity. Die Explosion der Angriffe und die Reaktionen darauf haben die Art und Weise, wie wir Sicherheit betrachten, grundlegend verändert. Es bleibt die Frage: Sind wir wirklich besser vorbereitet als damals?

Risiko mobiler Geräte und Clouds in den 2010ern

Die 2010er Jahre waren ein Wendepunkt für mobile Technologie und Cloud-Dienste. In dieser Zeit hat sich die Integration mobiler Geräte in unser tägliches Leben stark erhöht. Die meisten Menschen haben heute ein Smartphone oder Tablet – oft sogar mehr als eines. Doch mit dieser hohen Integration kommen auch erhebliche Risiken.

Hohe Integration mobiler Geräte

Die Nutzung mobiler Geräte ist aus unserem Alltag nicht mehr wegzudenken.

Smartphones sind heute unsere ständigen Begleiter.

Wir nutzen Apps für alles – vom Banking bis zur Kommunikation.

Die Grenze zwischen beruflicher und privater Nutzung verschwimmt.

Aber was passiert, wenn diese Geräte in die falschen Hände geraten? Ich frage mich oft: Sind wir uns der Gefahren bewusst? Die Antwort ist oft: Nein. Nutzer schützen ihre Geräte nicht ausreichend. Dies führt zu einem Anstieg von Datenlecks und Cyberangriffen.

Vorfall in Nordrhein-Westfalen

Ein besonders beunruhigendes Beispiel ist der Vorfall in Nordrhein-Westfalen im Jahr 2019. Dort kam es zu einem massiven Datenleck, bei dem persönliche Informationen von Bürgern ungeschützt im Internet veröffentlicht wurden. Dies war nicht nur peinlich, sondern auch gefährlich. Wie kann so etwas passieren?

Die Verantwortlichen hatten die Sicherheitsprotokolle nicht ausreichend beachtet. Mobilgeräte waren nicht richtig gesichert, und es fehlten grundlegende Schutzmaßnahmen. Das hat uns allen die Augen geöffnet. Es ist wichtig, dass wir aus solchen Vorfällen lernen, um ähnliche Katastrophen in der Zukunft zu vermeiden.

Impakte von Cloud-Nutzung auf Datenmanagement

Mit der zunehmenden Nutzung von Cloud-Diensten stellte sich eine neue Frage: Wie verwalten wir unsere Daten sicher? Cloud-Computing bietet viele Vorteile, wie zum Beispiel Zugänglichkeit und Flexibilität. Aber es gibt auch Risiken, die wir nicht ignorieren sollten.

Was passiert, wenn unser Cloud-Anbieter gehackt wird?

Wie sicher sind unsere Daten, wenn sie auf Servern in anderen Ländern gespeichert sind?

Wer hat Zugriff auf unsere Informationen?

Die Cloud-Nutzung hat auch unser Datenmanagement verändert. Unternehmen müssen sich überlegen, wie sie ihre Daten schützen können. Oftmals fehlt es an klaren Richtlinien. Und das kann zu ernsthaften Problemen führen.

Einführung von MDM-Systemen und Zwei-Faktor-Authentifizierung

Um diesen Risiken entgegenzuwirken, haben viele Unternehmen Mobile Device Management (MDM)-Systeme und Zwei-Faktor-Authentifizierung eingeführt. MDM-Systeme helfen, mobile Geräte zu verwalten und sicherzustellen, dass sie den Unternehmensrichtlinien entsprechen. Es ist wie ein Sicherheitsgurt für unsere Daten.

Zwei-Faktor-Authentifizierung ist der nächste Schritt in der Sicherheitskette. Sie bietet eine zusätzliche Schutzschicht. Selbst wenn jemand unser Passwort hat, ohne den zweiten Faktor wird es schwierig, auf unsere Konten zuzugreifen.

Wir müssen uns bewusst sein: Sicherheit ist kein einmaliges Projekt. Es ist ein fortlaufender Prozess, der ständige Aufmerksamkeit erfordert. Fragen wir uns, sind wir bereit, die notwendigen Schritte zu unternehmen, um unsere Daten zu schützen?

Die Herausforderungen der Cloud-Ära

In der heutigen digitalen Welt ist die Cloud ein unverzichtbarer Bestandteil unseres Lebens. Wir speichern Daten, führen Geschäfte und kommunizieren über Cloud-Dienste. Doch diese Bequemlichkeit bringt auch zahlreiche Herausforderungen mit sich.

1. Übertragungen von sensiblen Daten in die Cloud

Die Übertragung von sensiblen Daten in die Cloud kann wie ein Sprung ins kalte Wasser sein. Man weiß nie genau, wie sicher der Sprung ist. Jedes Unternehmen, das mit persönlichen oder vertraulichen Informationen arbeitet, muss sich dieser Gefahr bewusst sein. Daten können während der Übertragung abgefangen werden. Deshalb ist es wichtig, Verschlüsselungstechniken zu verwenden.

Verschlüsselung: Dies schützt Daten, indem sie in einen unlesbaren Code umgewandelt werden.

Sicherheitsprotokolle: Verwenden Sie Protokolle wie HTTPS, um Daten während der Übertragung zu sichern.

Manchmal ist es auch hilfreich, einen Experten zu Rate zu ziehen. Sie können uns helfen, die richtige Strategie zur Datensicherung zu entwickeln.

2. Fehlerhafte Konfigurationen als Risiko

Fehlerhafte Konfigurationen in Cloud-Diensten sind wie ein offenes Fenster in einem sicheren Haus. Sie bieten Angreifern die Möglichkeit, einzudringen. Oft entstehen diese Fehler aus Unkenntnis oder aus der Eile, einen Dienst schnell bereitzustellen.

Ein Beispiel wäre, wenn ein Unternehmen die Standardeinstellungen eines Cloud-Dienstes nicht ändert. Diese Standardeinstellungen sind oft nicht optimal für den Schutz sensibler Daten. Wir müssen uns ständig weiterbilden und sicherstellen, dass wir die besten Praktiken anwenden.

Wie können wir dieses Risiko minimieren?

Regelmäßige Überprüfungen: Überprüfen Sie regelmäßig die Konfigurationen Ihrer Cloud-Dienste.

Schulungen: Bieten Sie Schulungen für Mitarbeiter an, um die richtige Handhabung zu gewährleisten.

3. Umsetzung der DSGVO und des IT-Sicherheitsgesetzes

Die Datenschutz-Grundverordnung (DSGVO) und das IT-Sicherheitsgesetz sind wichtige Regelungen, die Unternehmen einhalten müssen. Sie stellen sicher, dass personenbezogene Daten geschützt werden. Aber die Umsetzung kann kompliziert sein.

Unternehmen müssen genau wissen, wo ihre Daten gespeichert sind und wer Zugriff darauf hat. Das ist eine große Herausforderung. Wir müssen sicherstellen, dass wir alle gesetzlichen Vorgaben einhalten, um rechtliche Konsequenzen zu vermeiden.

„Die Einhaltung der DSGVO ist nicht nur eine gesetzliche Pflicht, sondern auch eine Frage des Vertrauens.“ – Datenschutzexperte

4. Finanzielle Mittel als entscheidender Faktor

Finanzielle Mittel spielen eine entscheidende Rolle bei der Implementierung von Sicherheitsmaßnahmen in der Cloud. Viele Unternehmen stehen vor der Frage, wie viel sie in Sicherheit investieren können. Es ist wichtig, ein Gleichgewicht zu finden.

Investitionen in Sicherheit: Manchmal muss man mehr ausgeben, um die notwendigen Sicherheitsmaßnahmen zu ergreifen.

Budgetplanung: Eine sorgfältige Planung kann helfen, die notwendigen Ressourcen zu sichern.

Wir dürfen nicht vergessen, dass die Kosten für eine Sicherheitsverletzung oft viel höher sind als die Kosten für präventive Maßnahmen. Jeder Cent, den wir in Sicherheitslösungen investieren, kann uns vor großem Schaden bewahren.

Finanzielle Auswirkungen von Cyberangriffen

Cyberangriffe sind in der heutigen Zeit ein großes Thema. Wir hören immer wieder von Ransomware und anderen bösartigen Angriffen. Aber was sind die tatsächlichen finanziellen Auswirkungen dieser Vorfälle? Um das zu verstehen, schauen wir uns einige wichtige Punkte an.

1. Fallstudie zu Ransomware-Angriffen in Anklam

In der Stadt Anklam gab es einen ernsthaften Ransomware-Angriff, der die gesamte IT-Infrastruktur lahmlegte. Die Angreifer forderten ein hohes Lösegeld. Doch die finanziellen Schäden waren weitaus höher als nur die geforderte Summe. Die Stadt musste auch Ausgaben für die Wiederherstellung von Daten, IT-Sicherheit und Rechtsberatung stemmen.

Wie viel könnte ein solcher Angriff kosten? Experten schätzen, dass die Gesamtkosten für betroffene Unternehmen oft das Zehnfache des geforderten Lösegeldes betragen. Ist das nicht alarmierend? Eine Stadt, die für ihre Bürger sorgen sollte, wird durch Cyberkriminalität ernsthaft gefährdet.

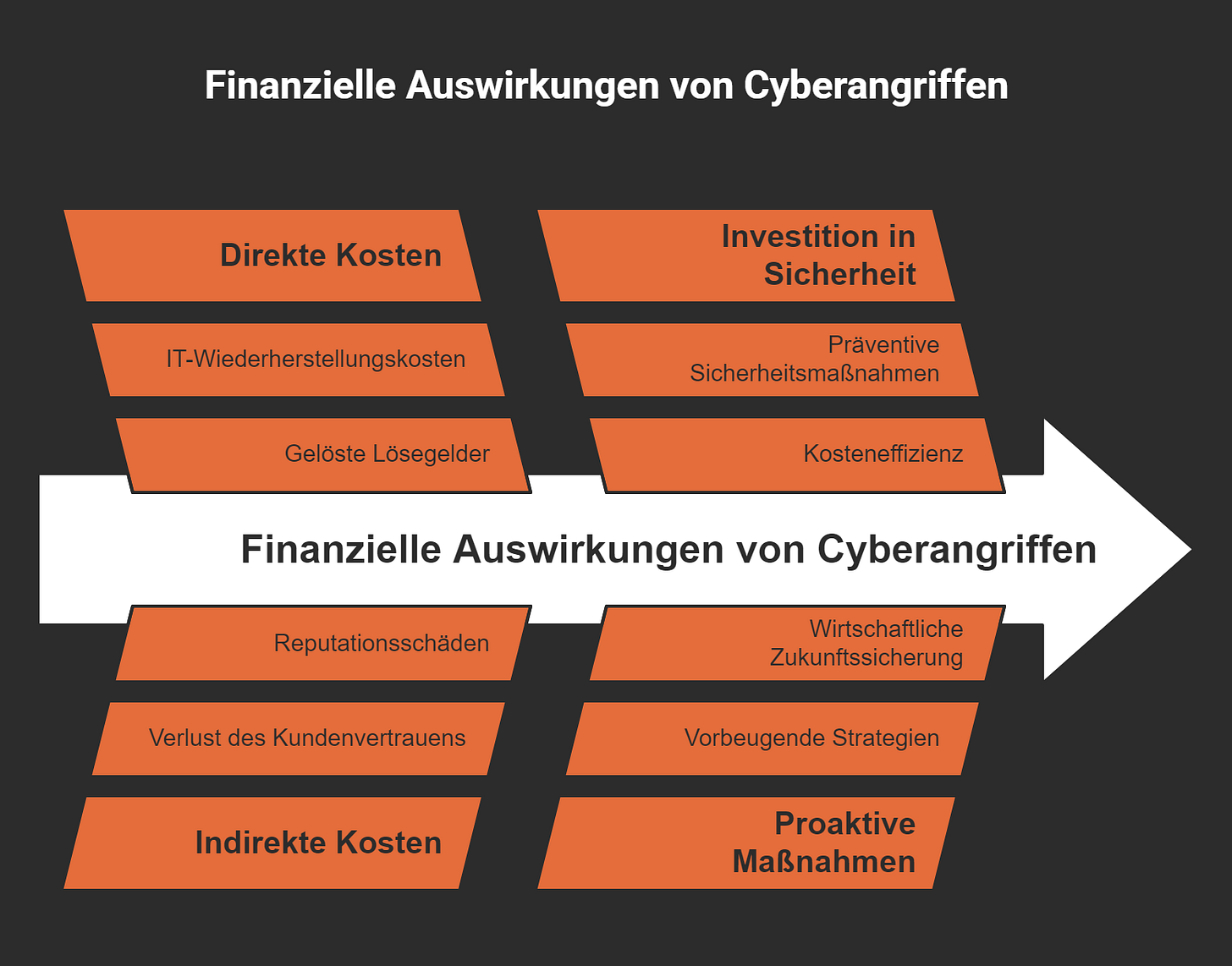

2. Direkte und indirekte Kosten von Cyberangriffen

Es ist wichtig, zwischen direkten und indirekten Kosten zu unterscheiden. Direkte Kosten sind die offensichtlichen Ausgaben, die durch einen Angriff entstehen. Dazu gehören:

Gelöste Lösegelder

Kosten für IT-Spezialisten zur Behebung des Problems

Wiederherstellung von Daten und Systemen

Indirekte Kosten sind jedoch oft die, die das Unternehmen ernsthaft belasten. Dazu zählen:

Verlust des Kundenvertrauens

Reputationseinbußen

Rechtsstreitigkeiten und mögliche Geldstrafen

Um ein Gefühl für die Dimensionen zu bekommen: Laut einer Studie verliert ein Unternehmen im Durchschnitt etwa 4 Millionen Euro pro Cyberangriff. Unglaublich, oder?

3. Studie von Bundesinnenministerium zur Einsparung durch IT-Sicherheit

Das Bundesinnenministerium hat in einer umfassenden Studie herausgefunden, dass Unternehmen durch Investitionen in IT-Sicherheit erhebliche Einsparungen erzielen können. Auf jeden Euro, der in präventive Sicherheitsmaßnahmen investiert wird, können Einsparungen von bis zu 6 Euro erzielt werden.

Diese Zahlen sind nicht zu ignorieren. Wenn wir also in Sicherheit investieren, tun wir nicht nur etwas Gutes für unsere IT-Infrastruktur, sondern schützen auch unsere Finanzen. Es wäre ein Fehler, dies zu vernachlässigen.

4. Appell zur proaktiven Investition in Security

Wir stehen vor einer Wahl. Warten wir, bis der nächste Angriff auftritt und reagieren wir dann, oder investieren wir proaktiv in unsere Sicherheitsmaßnahmen? Die Antwort scheint klar. Proaktive Maßnahmen sind nicht nur klüger, sie sind auch kosteneffizienter.

Ich möchte jeden dazu aufrufen, über die finanziellen Konsequenzen von Cyberangriffen nachzudenken. Es geht nicht nur um IT-Sicherheit, sondern auch um den Schutz unserer Unternehmen und unserer wirtschaftlichen Zukunft.

In der heutigen digitalen Welt ist es unerlässlich, dass wir die Herausforderung annehmen und in Sicherheit investieren. Denn, wie das Sprichwort sagt: „Vorbeugen ist besser als heilen.”

Menschen und Kultur in der Cybersecurity

Wenn wir über Cybersecurity sprechen, denken viele oft nur an Technologien und Software. Aber die Wahrheit ist, dass die Menschen und die Kultur in einer Organisation eine ebenso wichtige Rolle spielen. Wie schaffen wir es, eine Sicherheitskultur zu etablieren? Lassen Sie uns einige Schlüsselfaktoren betrachten, die dabei helfen können.

Die Rolle von Schulungen und Anreizsystemen

Schulungen sind der Schlüssel. Aber warum? Weil die meisten Sicherheitsvorfälle durch menschliches Versagen verursacht werden. Mitarbeiter müssen verstehen, was Cybersecurity bedeutet und wie sie zur Sicherheit des Unternehmens beitragen können.

Schulungen sollten regelmäßig durchgeführt werden. Ein einmaliges Seminar reicht nicht aus. Wissen muss ständig aufgefrischt werden.

Praktische Übungen sind wichtig. Theorie allein genügt nicht. Simulationen, wie z.B. Phishing-Tests, helfen, das Gelernte anzuwenden.

Anreizsysteme motivieren. Wir müssen Anreize schaffen, damit Mitarbeiter Sicherheitsrichtlinien befolgen. Belohnungen für gute Praktiken können Wunder wirken.

Ich denke, dass wir oft unterschätzen, wie wichtig es ist, die Menschen in den Mittelpunkt zu stellen. Ohne Schulungen und Anreize können wir nicht erwarten, dass Mitarbeiter die Sicherheitsrichtlinien ernst nehmen.

Beispiel Bielefeld: Phishing-Tests und Erfolg

Ein tolles Beispiel für effektive Schulungen ist die Stadt Bielefeld. Dort wurden regelmäßig Phishing-Tests durchgeführt. Die Ergebnisse sprechen für sich: Die Mitarbeiter wurden sicherer im Umgang mit verdächtigen E-Mails. Durch diese Tests konnten sie die Risiken erkennen und vermeiden.

Ein Mitarbeiter sagte einmal:

„Die Tests haben mir die Augen geöffnet. Ich hätte nie gedacht, dass ich auf so viele Betrugsversuche reinfallen könnte.“

Solche Erfahrungen bleiben im Gedächtnis. Sie zeigen, wie wichtig es ist, regelmäßig zu üben und zu lernen.

Transparente Berichterstattung in Eberswalde

In Eberswalde wird ein weiterer wichtiger Punkt in der Cybersecurity-Kultur deutlich: Transparente Berichterstattung. Hier werden Sicherheitsvorfälle offen kommuniziert. Das schafft Vertrauen.

Offene Kommunikation fördert das Lernen. Wenn Mitarbeiter wissen, dass sie Fehler machen dürfen, lernen sie daraus.

Transparenz stärkt das Bewusstsein. Wenn alle über potenzielle Bedrohungen informiert sind, wird die gesamte Organisation sicherer.

Ich finde es bemerkenswert, wie solch eine Offenheit das Sicherheitsbewusstsein in der gesamten Stadt verbessert hat. Mitarbeiter fühlen sich sicherer, wenn sie wissen, dass sie nicht allein sind.

Kulturwandel ist notwendig für Sicherheit

Wir können nicht erwarten, dass Cybersecurity einfach passiert. Ein Kulturwandel ist notwendig. Was bedeutet das genau? Es bedeutet, dass jeder in der Organisation Verantwortung übernehmen muss.

Führungskräfte müssen vorangehen. Wenn das Management die Sicherheitspraktiken nicht ernst nimmt, warum sollten es dann die Mitarbeiter tun?

Eine positive Fehlerkultur fördern. Wenn Fehler nicht bestraft, sondern als Lernmöglichkeiten gesehen werden, verbessert sich die Sicherheitskultur.

Ich glaube, dass wir alle einen Beitrag leisten können. Cybersecurity ist nicht nur die Verantwortung der IT-Abteilung. Es ist eine Teamaufgabe!

Die Verbindung von Schulungen, Anreizen, transparenter Kommunikation und einem Kulturwandel kann den Unterschied zwischen einer sicheren und einer unsicheren Organisation ausmachen.

Zukunftsausblick: Fachkräftemangel und innovative Technologien

In der heutigen Welt, in der die Digitalisierung unaufhaltsam voranschreitet, ist die Nachfrage nach Fachkräften in bestimmten Bereichen exponentiell angestiegen. Ein besonders markanter Bereich ist die Cybersecurity. Ich habe in den letzten Jahren beobachtet, wie wichtig Experten in diesem Sektor geworden sind. Doch was bedeutet das für die Zukunft?

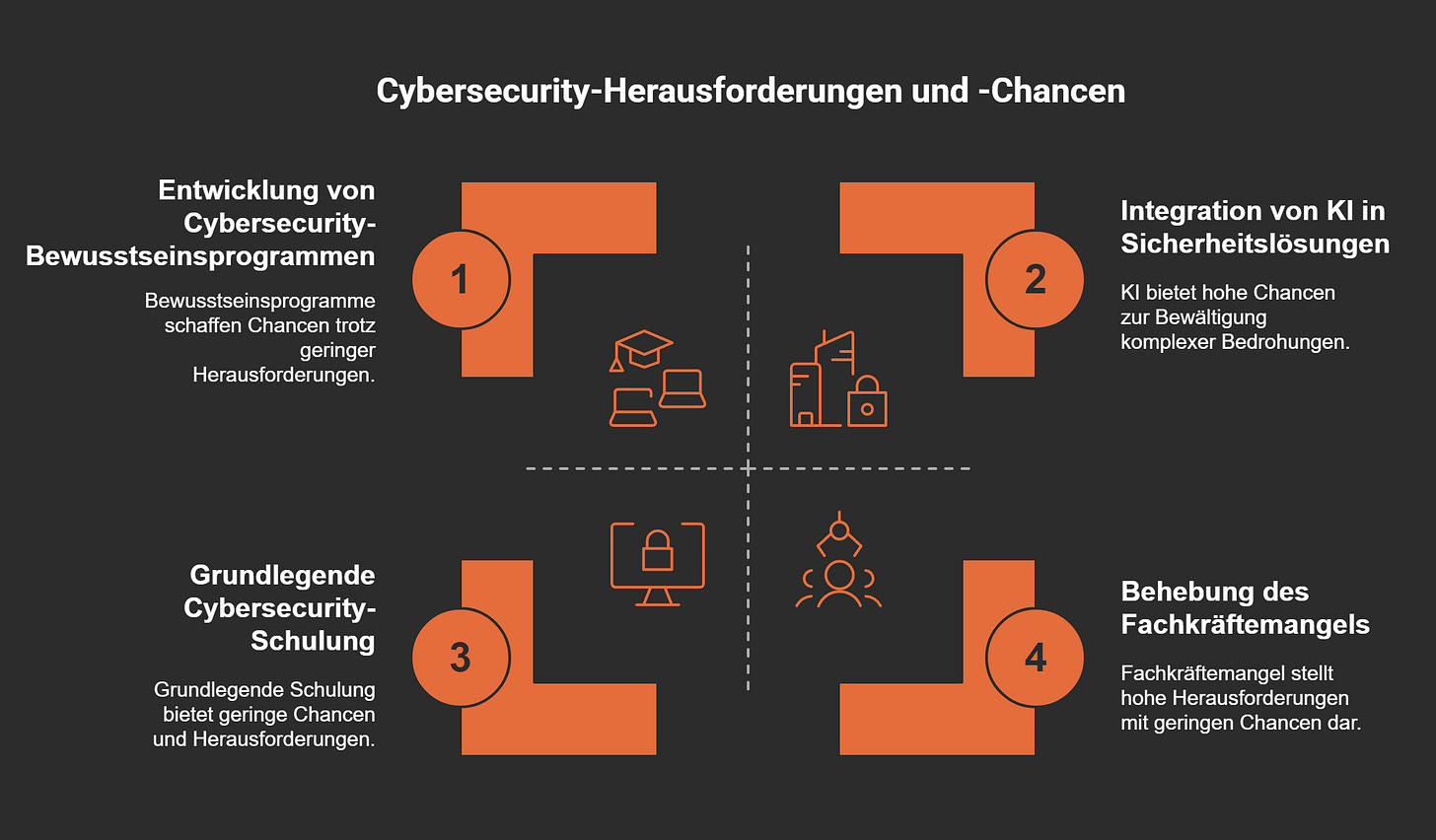

Wachsende Nachfrage an Cybersecurity-Experten

Die Zahl der Cyberangriffe wächst täglich. Unternehmen und Organisationen sehen sich zunehmend Bedrohungen ausgesetzt, die nicht nur ihre Daten, sondern auch ihr Vertrauen und ihren Ruf gefährden können. Deshalb ist die Rolle von Cybersecurity-Experten unerlässlich. Schätzungen zufolge wird der Bedarf an Fachkräften im Bereich Cybersecurity in den nächsten Jahren um bis zu 30% steigen.

Warum ist das wichtig? Ein Unternehmen ohne Sicherheitsfachleute ist wie ein Haus ohne Türen und Fenster. Es ist nur eine Frage der Zeit, bis die Eindringlinge kommen. Daher müssen wir darüber nachdenken, wie wir diesen Bedarf decken können.

Alternativen zur Deckung des Fachkräftemangels

Die traditionellen Wege zur Ausbildung von Fachkräften reichen nicht mehr aus. Wir brauchen neue Ansätze. Hier sind einige Alternativen, die wir in Betracht ziehen sollten:

Online-Kurse: Diese bieten Flexibilität und erreichen eine breitere Zielgruppe.

Bootcamps für Cybersecurity: Intensive Schulungsprogramme, die in kurzer Zeit umfassende Kenntnisse vermitteln.

Quereinstiege: Menschen aus anderen Branchen, die sich umschulen lassen, können frische Perspektiven in die Cybersecurity bringen.

Diese Optionen können helfen, den Mangel an qualifizierten Fachkräften zu verringern und gleichzeitig eine neue Generation von Experten zu fördern.

Kooperationen mit Bildungseinrichtungen

Eine weitere vielversprechende Strategie ist die Zusammenarbeit mit Schulen und Universitäten. Ich habe gesehen, dass Unternehmen, die Partnerschaften mit Bildungseinrichtungen eingehen, oft die besten Talente gewinnen.

Durch Praktika, Stipendien und gemeinsame Forschungsprojekte können Unternehmen frühzeitig in die Ausbildung von Fachkräften investieren. Auf diese Weise helfen sie nicht nur den Studenten, wertvolle Erfahrungen zu sammeln, sondern sichern sich auch zukünftige Mitarbeiter.

Technologische Innovationen zur Sicherstellung von Sicherheit

Doch während wir an der Ausbildung von Fachkräften arbeiten, dürfen wir die Technologien nicht vergessen. Innovative Technologien wie Künstliche Intelligenz und Machine Learning revolutionieren die Cybersecurity.

Diese Technologien können Muster erkennen, die Menschen möglicherweise übersehen. Sie ermöglichen eine schnellere Reaktion auf Bedrohungen und helfen, Sicherheitsvorfälle proaktiv zu verhindern. Ein Beispiel ist der Einsatz von KI-gestützten Systemen, die in der Lage sind, Anomalien in Echtzeit zu erkennen.

„Die Technologie ist nicht nur ein Werkzeug, sondern auch ein Partner in der Sicherheit.“

Die Kombination dieser Technologien mit gut ausgebildeten Fachkräften ist der Schlüssel, um die Herausforderungen der Cybersecurity zu meistern.

Zusammenfassend lässt sich sagen, dass der Fachkräftemangel in der Cybersecurity eine ernsthafte Herausforderung darstellt. Doch wir haben die Möglichkeit, diesen Mangel durch innovative Bildungsansätze, Kooperationen und technologische Entwicklungen zu bewältigen. Wenn wir klug und strategisch vorgehen, können wir eine Zukunft schaffen, in der unsere digitalen Landschaften sicherer sind. Die Verantwortung liegt in unseren Händen, und ich bin optimistisch, dass wir diese Herausforderung meistern können.