Schwachstellenmanagement beschreibt in der IT-Sicherheit einen gezielten Prozess, der Schwachstellen in Systemen und Anwendungen erkennt, bewertet und behebt. Unternehmen schützen sich so aktiv vor Angriffen und minimieren Risiken. Dieser Prozess läuft kontinuierlich ab. Teams überprüfen regelmäßig Systeme, um neue Bedrohungen schnell zu erkennen und zu beheben. Effektives Schwachstellenmanagement stärkt die Sicherheit und sorgt für einen stabilen Geschäftsbetrieb.

Wichtige Erkenntnisse

Schwachstellenmanagement erkennt und behebt Sicherheitslücken in IT-Systemen kontinuierlich, um Unternehmen vor Cyberangriffen zu schützen.

Ein risikobasierter Ansatz hilft, die wichtigsten Schwachstellen zuerst zu beheben und Ressourcen effizient einzusetzen.

Regelmäßige Scans, klare Verantwortlichkeiten und automatisierte Prozesse erhöhen die Sicherheit und reduzieren Ausfallzeiten.

Schwachstellenmanagement unterstützt die Einhaltung von Gesetzen und stärkt das Vertrauen von Kunden und Partnern.

Automatisierung und Schulungen sind wichtige Best Practices, um Schwachstellen frühzeitig zu erkennen und dauerhaft zu minimieren.

Schwachstellenmanagement verstehen

Definition

Schwachstellenmanagement beschreibt einen strukturierten Prozess, der Unternehmen hilft, Sicherheitslücken in IT-Systemen systematisch zu erkennen, zu bewerten und zu beheben. Dieser Prozess läuft kontinuierlich ab. Er umfasst mehrere Schritte, die sich regelmäßig wiederholen. Dazu gehören die Identifikation von Schwachstellen, deren Bewertung und Priorisierung, die Umsetzung von Maßnahmen zur Behebung sowie die Überprüfung der Wirksamkeit.

Ein effektives Schwachstellenmanagement nutzt verschiedene Methoden und Werkzeuge. Dazu zählen regelmäßige Schwachstellenscans, Patch-Management, Konfigurationsmanagement und die Überwachung in Echtzeit, zum Beispiel mit SIEM-Systemen. Unternehmen setzen oft auf einen risikobasierten Ansatz. Sie priorisieren Schwachstellen nach dem potenziellen Risiko für ihre Geschäftsprozesse. So können sie Ressourcen gezielt einsetzen und die Angriffsfläche verringern.

Hinweis: Ein umfassendes Schwachstellenmanagement-Programm ist entscheidend, um aktuellen und neuen Cyberbedrohungen vorzubeugen und die IT-Sicherheit nachhaltig zu stärken.

Ziel und Nutzen

Das Hauptziel von Schwachstellenmanagement besteht darin, die Sicherheit von IT-Systemen zu erhöhen und Risiken für das Unternehmen zu minimieren. Unternehmen möchten Angriffe wie Ransomware, Malware oder Datenschutzverletzungen verhindern. Sie erkennen Schwachstellen frühzeitig und beheben diese, bevor Angreifer sie ausnutzen können.

Die Vorteile lassen sich in mehreren Punkten zusammenfassen:

Verbesserte Sichtbarkeit: IT-Teams erhalten genaue Berichte über den aktuellen Sicherheitsstatus. Sie erkennen Schwachstellen schneller und können gezielt handeln.

Effizienzsteigerung: Die Behebung von Schwachstellen reduziert Systemausfälle und minimiert den Aufwand für die Wiederherstellung nach Vorfällen.

Schnellere Reaktion: Unternehmen reagieren schneller auf Sicherheitsvorfälle, da sie ihre Angriffsfläche verringern und verwertbare Informationen erhalten.

Compliance: Regelmäßige Bewertungen unterstützen die Einhaltung von gesetzlichen Vorgaben wie DSGVO oder HIPAA.

Proaktive Risikominderung: Die frühzeitige Erkennung und Behebung von Schwachstellen senkt das Risiko von Angriffen.

Vertrauensgewinn: Unternehmen mit einem robusten Schwachstellenmanagement stärken ihr Ansehen und gewinnen das Vertrauen von Kunden und Partnern.

Ein risikobasierter Ansatz hilft, Schwachstellen nach ihrem Einfluss auf Geschäftsprozesse zu priorisieren. Unternehmen nutzen Kennzahlen und Berichte, um die Wirksamkeit ihrer Maßnahmen zu messen. Die Einbindung von Stakeholdern schafft Verantwortlichkeit und unterstützt Investitionen in die IT-Sicherheit.

💡 Tipp: Automatisierte Scans und regelmäßige Schulungen für Mitarbeitende helfen, Schwachstellen frühzeitig zu erkennen und menschliche Fehler zu vermeiden.

Ablauf im Schwachstellenmanagement

Ein effektives Schwachstellenmanagement folgt einem klaren Ablauf. Dieser Prozess besteht aus mehreren Schritten, die sich regelmäßig wiederholen. Unternehmen setzen dabei auf moderne Tools wie Nessus, Qualys oder AWS, um sowohl On-Premises- als auch Cloud-Umgebungen zu schützen.

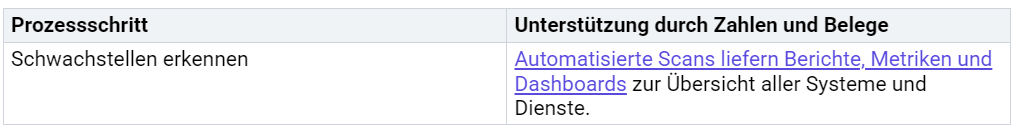

Identifikation

Im ersten Schritt erkennen IT-Teams Schwachstellen in Systemen, Anwendungen und Netzwerken. Sie nutzen automatisierte Scans, um alle relevanten Komponenten zu erfassen. Tools wie Nessus oder Qualys durchsuchen Windows- und Linux-Systeme sowie Cloud-Ressourcen in AWS. Die Ergebnisse liefern quantitative Daten, die in Berichten und Dashboards übersichtlich dargestellt werden. So erhalten Unternehmen einen vollständigen Überblick über ihre Angriffsfläche.

💡 Tipp: Regelmäßige Scans erhöhen die Chance, neue Schwachstellen frühzeitig zu entdecken.

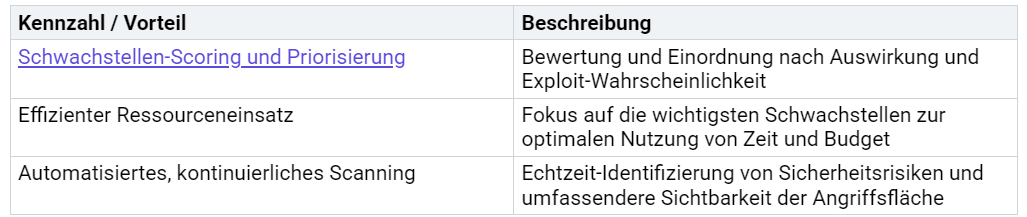

Bewertung

Nach der Identifikation bewerten Fachleute die gefundenen Schwachstellen. Sie nutzen das Common Vulnerability Scoring System (CVSS), um das Risiko jeder Schwachstelle zu bestimmen. Die Bewertung erfolgt anhand von Scores, die die Auswirkung und die Wahrscheinlichkeit eines Angriffs widerspiegeln. Unternehmen priorisieren die Behebung nach diesen Werten. So konzentrieren sie sich auf die wichtigsten Risiken und setzen Ressourcen gezielt ein.

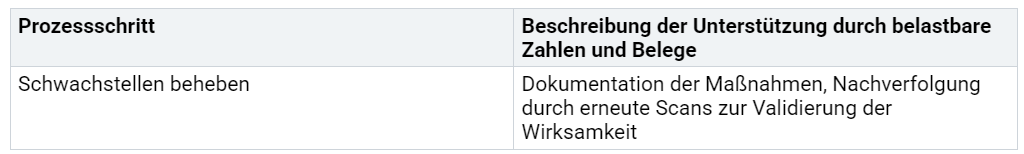

Behebung

Im nächsten Schritt beheben IT-Teams die priorisierten Schwachstellen. Sie spielen Sicherheitsupdates ein, ändern Konfigurationen oder setzen zusätzliche Schutzmaßnahmen um. Die Maßnahmen werden dokumentiert und nachverfolgt. Nach der Behebung führen sie erneute Scans durch, um die Wirksamkeit zu überprüfen. Moderne Tools unterstützen diesen Prozess durch Integration mit Patch-Management-Systemen und IT-Ticketing-Lösungen. So bleibt der Fortschritt nachvollziehbar.

📋 Hinweis: Eine lückenlose Dokumentation erleichtert die Nachweisführung gegenüber Auditoren und unterstützt die Compliance.

Überwachung

Die Überwachung stellt sicher, dass Systeme dauerhaft geschützt bleiben. IT-Teams überwachen Hardware, Software und Netzwerke auf Leistung, Verfügbarkeit und Sicherheit. Sie erfassen und protokollieren Ereignisdaten kontinuierlich. Echtzeit-Warnmeldungen informieren sofort über kritische Zustände. Regelmäßige Auswertungen und Berichte schaffen Transparenz und helfen, Trends zu erkennen. Automatisiertes Patch-Management ergänzt die Überwachung und erhöht die IT-Sicherheit.

Überwachung von Hardware-, Software- und Netzwerkkomponenten

Kontinuierliche Erfassung und Protokollierung von Ereignisdaten

Echtzeit-Warnmeldungen bei Leistungsproblemen

Regelmäßige Auswertungen und Berichte zur Transparenz

24/7 Überwachung für dauerhaften Schutz

Ein durchdachtes Schwachstellenmanagement verbindet alle diese Schritte zu einem kontinuierlichen Kreislauf. Unternehmen profitieren von einer verringerten Angriffsfläche und einer höheren IT-Stabilität – sowohl in klassischen Rechenzentren als auch in modernen Cloud-Umgebungen.

Vorteile für die IT-Sicherheit

Risikoreduktion

Ein strukturiertes Schwachstellenmanagement senkt das Risiko für Unternehmen deutlich. IT-Teams erkennen Schwachstellen frühzeitig und beheben sie gezielt. Dadurch verringert sich die Angriffsfläche. Hacker finden weniger Möglichkeiten, Systeme zu kompromittieren. Unternehmen setzen moderne Tools wie Nessus oder Qualys ein. Diese Werkzeuge scannen regelmäßig alle Systeme und melden neue Schwachstellen sofort. Die schnelle Reaktion schützt vor Datenverlust und Systemausfällen.

Ein weiterer Vorteil: Die Effizienz steigt. IT-Teams konzentrieren sich auf die wichtigsten Schwachstellen. Sie nutzen klare Prioritäten und sparen Zeit sowie Ressourcen. So bleibt die IT-Landschaft stabil und sicher.

🔒 Tipp: Regelmäßige Schwachstellenscans und automatisierte Updates helfen, Risiken dauerhaft zu minimieren.

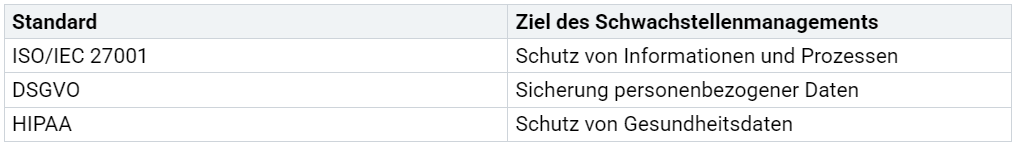

Compliance

Viele Unternehmen müssen gesetzliche Vorgaben und branchenspezifische Standards einhalten. Schwachstellenmanagement unterstützt die Einhaltung von Normen wie ISO/IEC 27001, DSGVO oder HIPAA. IT-Teams dokumentieren alle Maßnahmen und erstellen Berichte für Audits.

Ein übersichtlicher Prozess erleichtert die Nachweisführung gegenüber Prüfern. Unternehmen zeigen, dass sie aktiv an der Sicherheit arbeiten. Das stärkt die Position bei Kunden, Partnern und Behörden.

Vertrauen

Ein wirksames Schwachstellenmanagement schafft Vertrauen bei Kunden, Partnern und Mitarbeitenden. Unternehmen zeigen Verantwortung und Transparenz. Sie bewerten ihre digitale Ausgangssituation realistisch und setzen Verbesserungen mit erfahrenen Partnern um.

Messbare Ergebnisse entstehen durch klare Methoden und Programme. Werkzeuge wie Projektmanagement-Tools unterstützen die Umsetzung. Unternehmen identifizieren Werttreiber und beseitigen Schwächen. Das führt zu nachhaltigem Erfolg und einer starken Marktposition.

Realistische Bewertung der Sicherheitslage

Begleitete Umsetzung mit erfahrenen Partnern

Einsatz bewährter Methoden und Tools

Nachhaltige Wertsteigerung durch kontinuierliche Verbesserung

✅ Hinweis: Ein ganzheitlicher Ansatz im Schwachstellenmanagement bringt Struktur, Menschen und Performance in Einklang und stärkt das Vertrauen aller Beteiligten.

Herausforderungen und Best Practices

Typische Probleme

Schwachstellenmanagement bringt verschiedene Herausforderungen mit sich. Viele Unternehmen kämpfen mit begrenzten Ressourcen. IT-Teams haben oft zu wenig Zeit oder Personal, um alle Schwachstellen zeitnah zu bearbeiten. Die Komplexität moderner IT-Landschaften erschwert die Übersicht. Systeme laufen sowohl lokal als auch in der Cloud. Unterschiedliche Plattformen und Anwendungen erhöhen den Aufwand.

Ein weiteres Problem stellen sogenannte False Positives dar. Scanner melden manchmal Schwachstellen, die keine echte Gefahr darstellen. Das führt zu unnötigem Aufwand und kann die Aufmerksamkeit von echten Risiken ablenken. Die Kommunikation mit Stakeholdern bleibt oft schwierig. Fachabteilungen verstehen die technischen Risiken nicht immer sofort. Sie fürchten Ausfälle oder zusätzliche Arbeit durch Sicherheitsmaßnahmen.

Legacy-Systeme stellen eine besondere Herausforderung dar. Ältere Systeme lassen sich oft nicht einfach patchen oder aktualisieren. Sie sind aber weiterhin für wichtige Geschäftsprozesse im Einsatz. Unternehmen müssen hier besonders vorsichtig vorgehen.

⚠️ Hinweis: Ohne klare Prozesse und Verantwortlichkeiten steigt das Risiko, dass Schwachstellen unentdeckt bleiben.

Empfehlungen

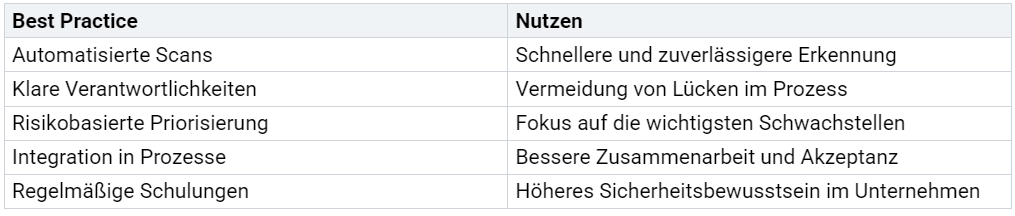

Best Practices helfen, die genannten Probleme zu bewältigen. Automatisierung spielt eine zentrale Rolle. Tools wie Nessus oder Qualys führen regelmäßige Scans automatisch durch. So erkennen IT-Teams Schwachstellen schneller und zuverlässiger. Klare Verantwortlichkeiten sorgen dafür, dass Aufgaben nicht liegen bleiben. Jedes Teammitglied weiß, welche Systeme es überwachen und pflegen muss.

Eine risikobasierte Priorisierung erhöht die Effizienz. IT-Teams beheben zuerst Schwachstellen mit hohem Risiko. Das spart Zeit und Ressourcen. Die Integration des Schwachstellenmanagements in bestehende Unternehmensprozesse verbessert die Zusammenarbeit. Regelmäßige Schulungen sensibilisieren Mitarbeitende für Sicherheitsfragen.

💡 Tipp: Unternehmen sollten Schwachstellenmanagement als festen Bestandteil ihrer IT-Strategie etablieren. Kontinuierliche Verbesserung sichert langfristigen Erfolg.

Schwachstellenmanagement bleibt für Unternehmen unverzichtbar. Regelmäßige Scans, klare Rollen und automatisierte Prozesse reduzieren das Risiko von Cyberangriffen deutlich. Moderne IT-Umgebungen verändern sich ständig. Nur ein kontinuierlicher Ansatz erkennt Schwachstellen frühzeitig und schützt Systeme zuverlässig. Studien zeigen, dass Unternehmen mit strukturiertem Schwachstellenmanagement schneller auf Bedrohungen reagieren und das Vertrauen ihrer Kunden stärken. Wer IT-Sicherheit ernst nimmt, macht Schwachstellenmanagement zum festen Bestandteil der eigenen Strategie.

FAQ

Was ist der Unterschied zwischen Schwachstellenmanagement und Patch-Management?

Schwachstellenmanagement umfasst die Erkennung, Bewertung und Behebung von Schwachstellen. Patch-Management konzentriert sich auf das Einspielen von Updates. Schwachstellenmanagement betrachtet das gesamte Risiko, während Patch-Management nur einen Teilbereich abdeckt.

Welche Tools eignen sich für Schwachstellenmanagement?

Viele Unternehmen setzen auf Tools wie Nessus, Qualys oder AWS Inspector. Diese Programme scannen Systeme automatisch und liefern Berichte. Sie unterstützen sowohl lokale Netzwerke als auch Cloud-Umgebungen.

Wie oft sollten Schwachstellenscans durchgeführt werden?

IT-Teams führen Schwachstellenscans idealerweise wöchentlich oder monatlich durch. Bei kritischen Systemen empfiehlt sich eine noch höhere Frequenz. Regelmäßige Scans helfen, neue Risiken frühzeitig zu erkennen.

Wer trägt die Verantwortung für Schwachstellenmanagement im Unternehmen?

Die IT-Abteilung übernimmt meist die Hauptverantwortung. Sie arbeitet eng mit anderen Fachbereichen zusammen. Klare Zuständigkeiten sorgen für einen reibungslosen Ablauf und schnelle Reaktionen.

Wie geht man mit Schwachstellen in Legacy-Systemen um?

Legacy-Systeme benötigen besondere Aufmerksamkeit. Unternehmen prüfen, ob Updates möglich sind. Falls nicht, setzen sie oft zusätzliche Schutzmaßnahmen wie Netzwerksegmentierung oder Zugangsbeschränkungen ein.